Moderniser les réseaux industriels et critiques

Pas de recâblage réseau

Déploiement rapide

Équipement sur site

Le Défi

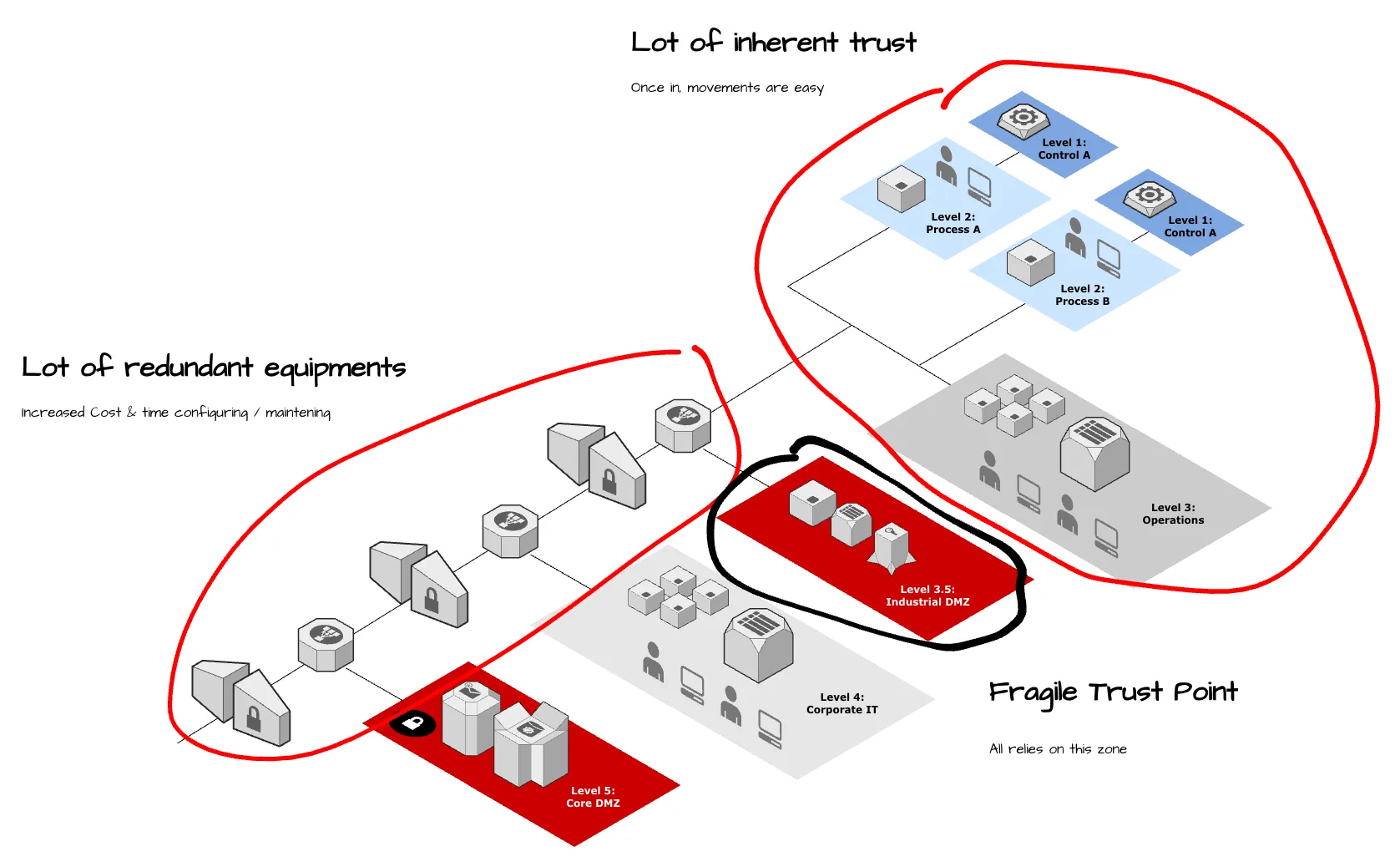

Les DMZ industrielles traditionnelles échouent : refonte réseau coûteuse et protection limitée

Pourquoi la DMZ industrielle classique est-elle insuffisante ?

Conçue pour un trafic unidirectionnel, pas pour les flux est-ouest d'aujourd'hui

Difficile à étendre ou à adapter sans réarchitecturer le réseau

Coûteux à maintenir et facile à contourner avec de nouveaux liens distants

Crée un point de défaillance unique pour la sécurité et les opérations

Trout Sécurisé Double

L'approche de Trout: Une DMZ industrielle moderne, devant chaque machine

Au lieu d'un grand périmètre, Trout crée une micro-DMZ industrielle devant chaque machine ou sous-système critique.

Chaque appareil Trout Access Gate isole et protège directement son actif, appliquant des règles de confiance zéro, un accès chiffré et une journalisation de session localement.

Aucun changement de VLAN. Pas d'interruption. Pas de recâblage.

Vous bénéficiez de tous les avantages d'une DMZ industrielle — segmentation, inspection et contrôle — sans toucher à votre réseau existant.

Bénéfices

De la Périphérie à la Superposition : Modernisation de la DMZ Industrielle

Trout Access Gate est un appareil sur site, prêt à l'emploi, qui apporte des réseaux modernes à votre usine et à vos infrastructures critiques, sans perturber la production ni reconstruire votre réseau.

Rapidité

Déploiement complet en moins d'une semaine pour la plupart des sites.

Sécurité

La protection Micro-DMZ et les flux de données chiffrés protègent les actifs OT vulnérables.

Efficacité

Évitez les projets de remplacement coûteux et prolongez la durée de vie des équipements existants.

Conformité

L'application automatique et la production de rapports réduisent la fatigue due aux audits.

Préparé pour l’avenir

L’architecture en surcouche s’adapte à l’évolution de votre réseau, sans repartir de zéro.

Comment ça fonctionne

Comment fonctionne le contrôle d'accès basé sur la superposition En local

Dès le premier jour, vos systèmes hérités sont isolés, sécurisés et audités, tandis que les opérations se poursuivent sans interruption :

Évaluez votre environnement OT/IT actuel : inventaire des actifs, cartographie des zones réseau, identification des dépendances.

Concevez la superposition : définissez des enclaves sécurisées, des politiques d'accès, des flux de chiffrement — adaptés à votre réseau existant.

Déployez rapidement : installez la superposition sans démanteler ou re-certifier l'infrastructure existante ; la production continue.

Exploitez & Surveillez : le contrôle d'accès, le chiffrement, la journalisation, le reporting de conformité font partie de votre environnement ; la superposition s'adapte à votre évolution.

Passez à l'échelle au fur et à mesure que vous modernisez : vous pouvez progressivement renouveler ou refaire le câblage quand vous êtes prêt — en attendant, vous êtes sécurisé et en conformité.

Pour qui c'est destiné

Sites industriels/OT avec équipements ou infrastructures anciens qui ne peuvent pas se permettre une refonte majeure du réseau.

Installations devant respecter les normes de conformité ou réglementaires modernes (CMMC, NIS2, IEC 62443) mais préoccupées par les perturbations.

Organisations qui souhaitent moderniser la sécurité maintenant, sans attendre la prochaine grande mise à jour du réseau.

Environnements où la disponibilité de la production est essentielle et les temps d'arrêt ne sont tout simplement pas acceptables.

FAQ

Modernisation sécurisée sans perturbation

Ressources connexes

Réseaux Routés vs Commutés

Optimisez la sécurité des réseaux industriels grâce à des analyses sur les réseaux routés et commutés.

Pratiques exemplaires pour concevoir un réseau ICS sécurisé

segmentation, contrôle d'accès, gestion des protocoles et surveillance pour protéger l'infrastructure critique.

Au-delà de Purdue

Un plan pratique pour sécuriser les réseaux industriels modernes — sans reconstructions coûteuses.

En résumé - Solution pour moderniser les environnements historiques sans perturbation.

La plupart des réseaux industriels n'ont jamais été conçus pour respecter les normes modernes de cybersécurité. Au fil du temps, des couches de systèmes, d'automates programmables industriels (PLC) et de stations d'opérateurs se sont accumulées — dont beaucoup ne peuvent être corrigées ou dépendent de systèmes d'exploitation obsolètes. Pourtant, de nouvelles réglementations comme CMMC 2.0, DFARS / NIST 800-171, NIS2 et IEC 62443 exigent une segmentation forte, un chiffrement et un contrôle d'accès basé sur l'identité. Pour bon nombre de fabricants, l'enjeu est de savoir comment répondre à ces exigences sans arrêter la production ou redessiner entièrement leur réseau.

L'approche par superposition de Trout résout ce problème. Au lieu de ré-architecturer ou de re-câbler votre infrastructure OT, les enclaves Trout créent une couche sécurisée au-dessus — ajoutant une segmentation Zero-Trust, un contrôle du trafic chiffré et une gestion centralisée des accès tout en gardant tous les systèmes existants intacts. Chaque appareil, du HMI le plus moderne au CNC le plus ancien, peut être placé dans une enclave qui impose un accès au moindre privilège et une visibilité totale.

Cette appliance sur site s'installe sans interruption et fonctionne avec vos commutateurs et PLC existants. Elle protège les ressources obsolètes en proxifiant les connexions, en chiffrant les communications et en enregistrant chaque session utilisateur pour être prêt pour un audit. Le résultat : un réseau industriel sécurisé et conforme, sans le coût, la complexité ou la perturbation d'une refonte complète du réseau.

L'architecture en superposition soutient directement la conformité avec CMMC, DFARS, NIS2 et IEC 62443 — couvrant le contrôle d'accès (AC), la protection des systèmes et communications (SC), l'audit et la responsabilité (AU), la gestion de la configuration (CM) et la réponse aux incidents (IR). Que vous gériez un petit site de production ou une installation de fabrication distribuée, vous pouvez atteindre une modernisation sécurisée à votre rythme, tout en prolongeant la durée de vie de vos actifs pour les aligner sur les attentes actuelles en matière de cybersécurité.

Avec Trout, la modernisation devient incrémentale, abordable et pratique. Vous pouvez renforcer votre posture de cybersécurité, satisfaire les auditeurs et protéger votre réseau de production — tout cela sans re-câblage ni interruption.