Usted construyó la red. Ahora controle quién la usa.

La LAN aún depende de la confianza implícita. Trout lleva el Zero-Trust operable on-premise, y le da control sobre quién accede a qué.

Sin agentes. Sin recableado. Sin interrupciones.

✓In the cloud, Zero Trust is solved.

×On-premise, the LAN still runs on implicit trust. Low visibility, limited access control, no audit trail.

×Agents can't run on legacy equipment. Network refactoring means downtime operations can't take.

Trout cierra la brecha.

Zero-Trust overlay on your existing LAN. Asset visibility, access control, microsegmentation, compliance. Sin agentes, sin recablear, sin interrupciones.

En la nube, el Zero Trust está resuelto. Agentes en cada carga de trabajo. Identidad verificada en todas partes.

On-premise, la LAN aún funciona con confianza implícita. Poca visibilidad. Sin trazabilidad. Activos críticos expuestos.

Más acceso remoto. IT conectándose a OT. Presión regulatoria de NIS2 y CMMC.

Los agentes no corren en equipos legacy. Reestructurar la red significa un congelamiento que las operaciones no pueden asumir.

Trout cierra la brecha.

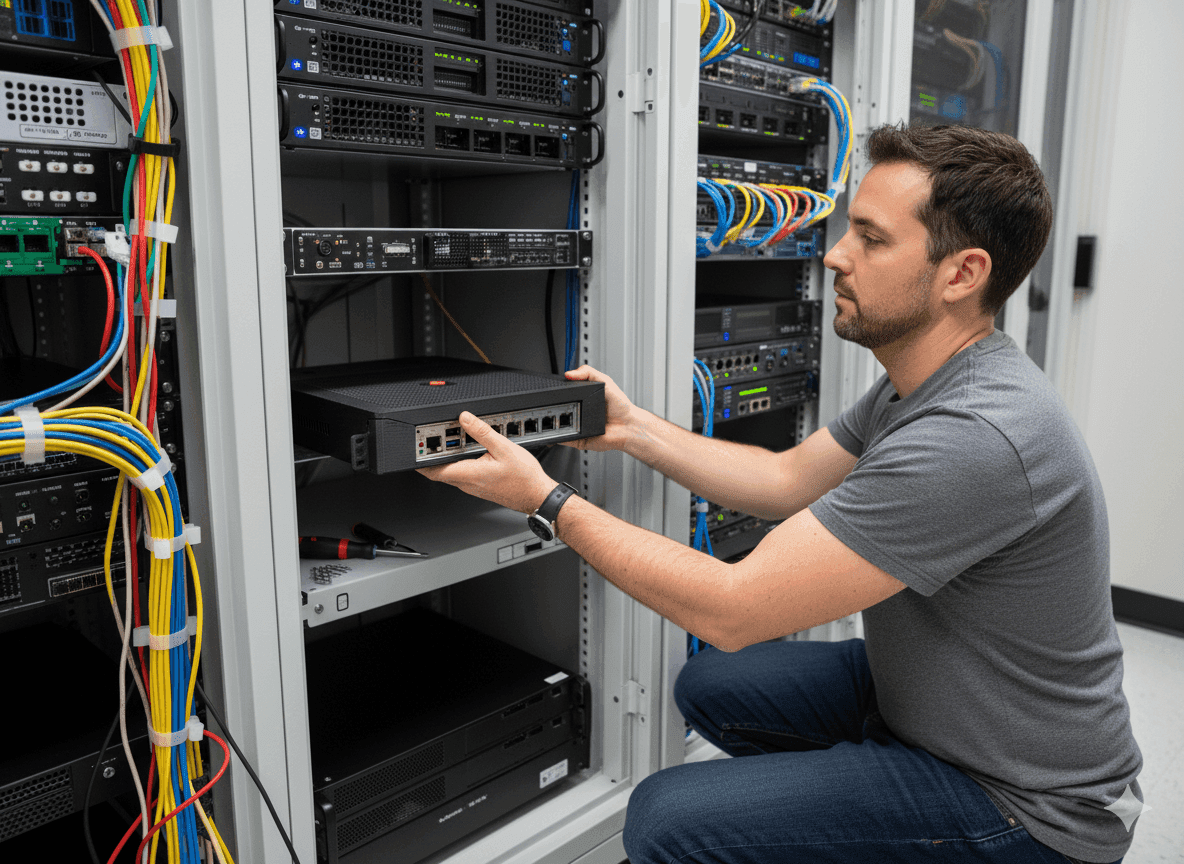

Access Gate se conecta a su LAN existente y construye una capa Zero-Trust sobre ella. Visibilidad de activos, control de acceso basado en identidad, microsegmentación y documentación de cumplimiento desde el primer día. Sin agentes, sin recablear, sin interrupciones.

De la visibilidad al control en tres semanas.

Visibilidad de la Red

- Descubrimiento automático de activos a través de VLANs

- Inventario de activos en tiempo real con clasificación

- Visibilidad a nivel de protocolo para OT e IT

- Monitoreo pasivo — sin interrupción de operaciones

- Descubrimiento automático de activos a través de VLANs

- Inventario de activos en tiempo real con clasificación

- Visibilidad a nivel de protocolo para OT e IT

- Monitoreo pasivo — sin interrupción de operaciones

Visibilidad de la Red

La confianza de la industria y los sectores críticos.

de los flujos de datos CUI en sitio, desde ingeniería hasta producción, alineados con el cumplimiento CMMC Level 2.

Read case study“Trout ha sido excepcional en todos los aspectos — desde la calidad del producto hasta la capacidad de respuesta del equipo. Han sido un verdadero socio para alcanzar nuestros objetivos CMMC.”

Ready to get started?

Talk to our team to see how the Trout Access Gate fits your environment.

Una capa de identidad. Cada industria crítica.

De las fábricas a las redes de defensa, Access Gate añade enforcement de identidad donde firewalls y VLANs solo mueven paquetes. Sin agentes. Sin interrupciones.

Tres semanas. Control total.

Semana 1 — Ver Todo.

Conecte el Access Gate a su red existente. Descubrimiento instantáneo de activos IT, OT e IoT. Sin agentes. Sin cambios de infraestructura.

Descargue la ficha técnica Access Gate.

La descripción completa del producto con capacidades técnicas, modelo de despliegue, alineamiento de cumplimiento y referencias de clientes.

Contenido

Arquitectura del producto, modelo de despliegue, capacidades clave (proxy, micro-DMZ, acceso basado en identidad), alineamiento de cumplimiento y despliegues reales.

Véalo en Acción

Solicite una demostración en vivo para ver cómo el Access Gate se despliega en su red sin recableado ni interrupciones.