Eine flache Liste mit 800 Assets hilft einem Operator nicht dabei, Prioritäten zu setzen. Access Gate ermöglicht es, Netzwerke (vnets) und Assets mit einem Impact und einem Security Level zu versehen und dieses Tag durch jeden Bereich zu führen: die Asset-Inventur, die Alerts-Ansicht, den ACL-Editor und die exportierten Berichte. Genau dafür sind die Risikomatrix und die Vnet-Labels vorgesehen.

Die Risikomatrix auf einen Blick

Die Risikomatrix ist ein zweiachsiges Raster: Wahrscheinlichkeit × Impact. Jedes Asset landet in einer Zelle.

| Geringer Impact | Mittlerer Impact | Hoher Impact | Kritisch | |

|---|---|---|---|---|

| Selten | Informational | Monitor | Investigate | Priority |

| Wahrscheinlich | Monitor | Investigate | Priority | Urgent |

| Häufig | Investigate | Priority | Urgent | Urgent |

- Impact ist eine Eigenschaft des Assets – er wird einmalig gesetzt und bleibt erhalten.

- Wahrscheinlichkeit wird aus Datenverkehr, Erkennungssignalen und offenen Ports abgeleitet.

So sortiert die Alerts-Ansicht Ereignisse: Ein Alert mit geringem Schweregrad auf einem kritischen Asset hat Vorrang vor einem Alert mit hohem Schweregrad auf einer Labor-Workstation.

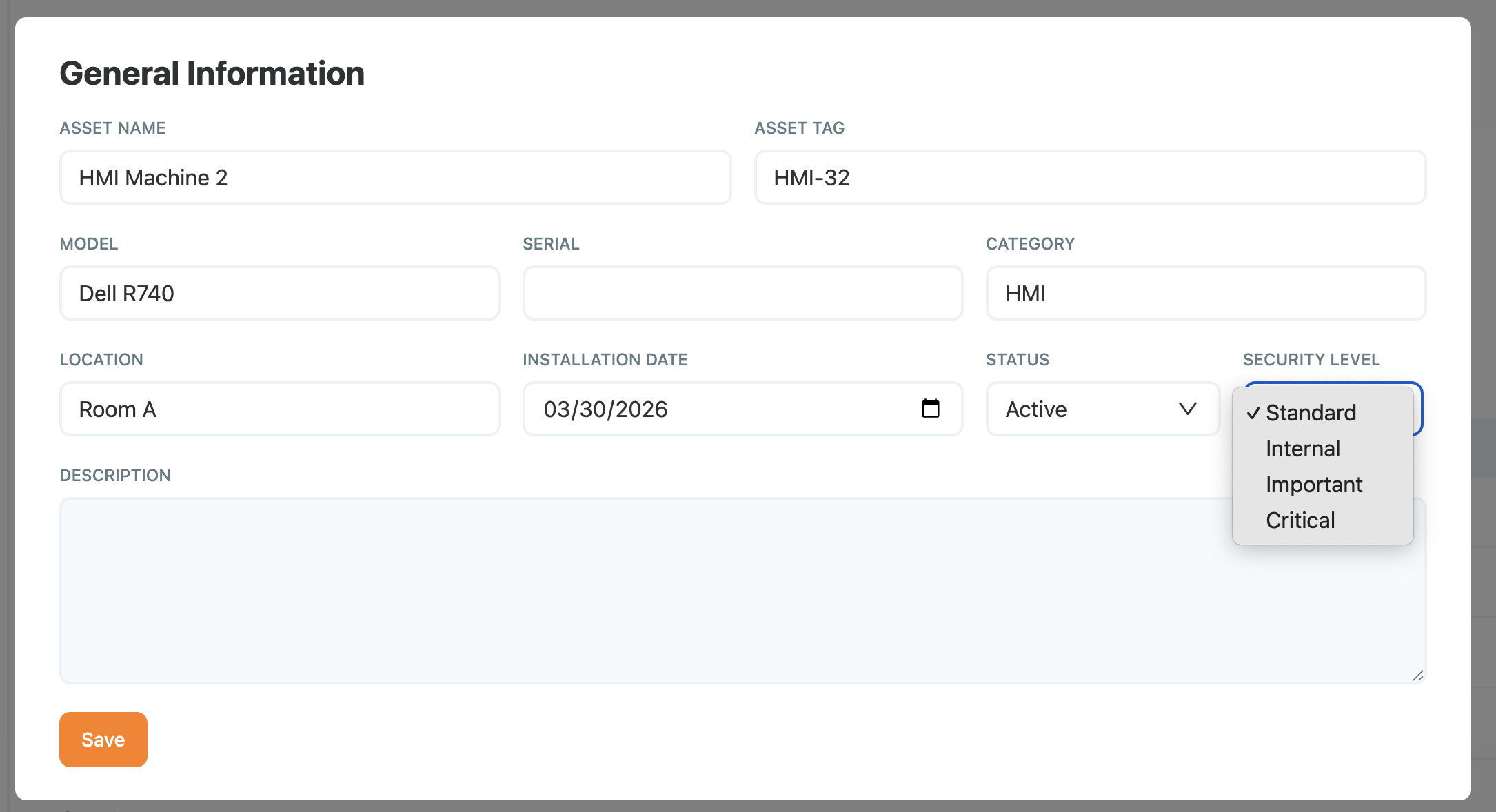

Security Level für ein Asset festlegen

Impact für ein Asset festlegen

- Navigieren Sie zu Assets → [Ihr Asset].

- Klicken Sie auf das Stift-Symbol → Edit overview.

- Wählen Sie Security Level: Low, Medium, High, Critical.

- Speichern.

Security Level für ein Asset hinzufügen

Das Security Level-Tag wird auf alle Alerts und Berichte übertragen, die dieses Asset referenzieren.

Impact für einen Benutzer festlegen

- Navigieren Sie zu Users → [Ihr Benutzer].

- Klicken Sie auf das Stift-Symbol → Edit overview.

- Wählen Sie Security Level: Low, Medium, High, Critical.

- Speichern.

Das Security Level-Tag wird auf alle Alerts und Berichte übertragen, die diesen Benutzer referenzieren.

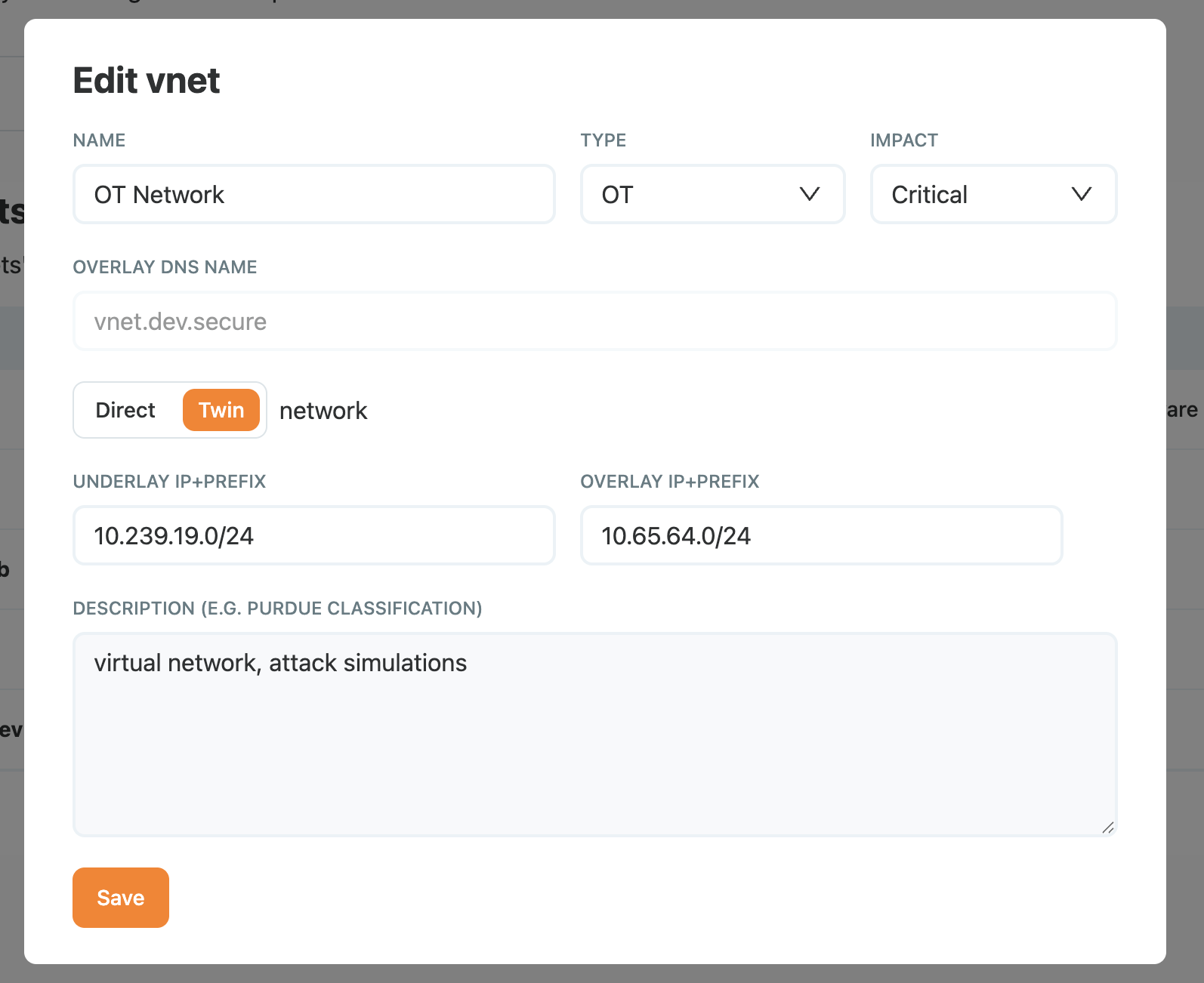

Subnetz-Labels

Ein Subnetz ist ein logisches Netzwerk – ein Overlay-Bereich, ein überwachtes VLAN, eine Zone. Für jedes Subnetz sollte der Impact definiert werden: limited, moderate, strong und critical. Dieser Impact ermöglicht die Priorisierung von Alerts und die Durchsetzung von Richtlinien.

Labels für ein Subnetz festlegen

Ein Subnetz beschriften

- Navigieren Sie zu Settings → Subnets → [Ihr Subnetz].

- Klicken Sie auf das Stift-Symbol.

- Wählen Sie einen Wert aus dem Impact-Dropdown.

- Speichern.

Impact für ein Subnetz festlegen

Wie Security Level und Impact das Produkt durchziehen

| Bereich | Verwendung der Labels |

|---|---|

| Alerts-Ansicht | Sortierung und Filterung nach Impact; Hervorhebung von Alerts auf critical-Assets |

| ACL-Editor | Einschränkung von Regelzielen nach Security Levels |

| Erkennung | Anpassung der Regelempfindlichkeit – lautere Regeln lösen nur bei Assets mit geringerem Impact aus |

| Log-Export | Weiterleitung von High-Impact-Streams an das SIEM, Archivierung der übrigen |

Die Matrix aktuell halten

Die Risikomatrix ist nur dann nützlich, wenn sie die aktuelle Realität widerspiegelt. Einige Gewohnheiten, die sie verlässlich halten:

- Vierteljährliche Überprüfung – gehen Sie

critical- undhigh-Assets gemeinsam mit dem Asset-Verantwortlichen durch. - Verknüpfung mit dem Change-Management – beim Onboarding eines neuen Produktions-Assets sollte der Impact gesetzt werden, bevor das Asset in Betrieb geht.

- Veraltete Labels entfernen – der monatliche Bericht über fehlende Assets (siehe Erkennung und Alerts) ist ein guter Zeitpunkt, um Tags von außer Betrieb genommenen Geräten zu entfernen.