Access Gate verwendet ein rollenbasiertes Zugriffssteuerungsmodell (RBAC), um zu verwalten, wer auf die Benutzeroberfläche zugreifen darf und welche Aktionen erlaubt sind. Rollen definieren Sichtbarkeit, Konfigurationsrechte und administrative Möglichkeiten im gesamten System.

So sehen und ändern Benutzer nur das, was für ihre Aufgaben relevant ist – gemäß dem Prinzip der minimalen Rechtevergabe.

Übersicht über die rollenbasierte Zugriffssteuerung

Access Gate bietet fünf vordefinierte Rollen, unterteilt in Einzelbenutzer-Rollen und Verwaltungsrollen. Rollen steuern den Zugriff auf:

- UI-Seiten und Dashboards

- System- und Netzwerkkonfiguration

- Asset- und Enklavenverwaltung

- Compliance- und Berichtsfunktionen

- Benutzer- und Standortverwaltung

Rollen werden einheitlich in der gesamten UI durchgesetzt und treten sofort in Kraft, wenn sie zugewiesen oder geändert werden.

Standard-Benutzerrollen

Access Gate wird mit fünf Rollen ausgeliefert – drei Einzelbenutzer-Rollen (mit eingeschränktem Verantwortungsbereich) und zwei Verwaltungsrollen (mit erweitertem Zugriff). Verwaltungsrollen erben alle Berechtigungen der Einzelbenutzer-Rollen.

| Rolle | Kategorie | Schwerpunkt | Hauptberechtigungen |

|---|---|---|---|

| Security Analyst | Einzelbenutzer | Überwachung & Incident Response | Dashboards, Warnmeldungen, Collection Pipelines |

| Compliance Officer | Einzelbenutzer | Compliance & Berichterstattung | Risikobewertungen, Compliance-Berichte |

| Network Administrator | Einzelbenutzer | System- & Netzwerkkonfiguration | Netzwerkeinstellungen, Verzeichnisdienste, Integrationen |

| Line Manager | Verwaltung | Teamweite Administration | Asset-/Enklavenverwaltung, bereichsbezogene Richtlinien |

| Site Manager | Verwaltung | Organisationsweite Administration | Standorte, Benutzer, Rollen, Authentifizierung, Vollkonfiguration |

Klappen Sie eine Rolle auf, um den vollständigen Berechtigungsumfang anzuzeigen.

Security Analyst — Überwachung & Incident Response

Ausgelegt für Überwachung und Incident Response.

- Anzeigen von Sicherheits-Dashboards

- Überwachen von Warnmeldungen und Ereignissen

- Konfigurieren und Verwalten von Collection Pipelines

Compliance Officer — Compliance & Berichterstattung

Schwerpunkt auf Compliance-Verfolgung und Berichterstattung.

- Erstellen und Verwalten von Risikobewertungen

- Zugriff auf Compliance-Dashboards

- Erstellen von Compliance-Berichten und Dokumentation

Network Administrator — System- & Netzwerkkonfiguration

Verantwortlich für System- und Netzwerkkonfiguration.

- Ändern von Systemeinstellungen

- Verwalten der Netzwerkkonfiguration

- Konfigurieren von Verzeichnisdiensten (Active Directory / LDAP)

- Pflegen von Integrationseinstellungen

Line Manager — Teamweite Administration

Erbt alle Einzelbenutzer-Berechtigungen, zusätzlich:

- Verwalten von Assets und Enklaven

- Aktualisieren von Zugriffsrichtlinien im zugewiesenen Bereich

- Überwachen von Ressourcen und Konfigurationen im eigenen Bereich

Site Manager — Organisationsweite Administration

Höchste Berechtigungsstufe im System. Erbt alle anderen Berechtigungen, zusätzlich:

- Verbinden und Verwalten von Standorten

- Vollständiger administrativer Zugriff auf die gesamte Organisation

- Verwalten von Benutzern, Rollen und Authentifizierungseinstellungen

- Systemweite Konfiguration und Überwachung

Benutzerverwaltung

Benutzerkonten und Zugriffsrechte werden über die Registerkarte Accounts in der Administrationsoberfläche verwaltet.

Benutzer hinzufügen

So fügen Sie einen neuen Benutzer hinzu:

- Navigieren Sie zu Settings > Accounts

- Klicken Sie auf Add Administrator

- Geben Sie Name, Rolle und Sicherheitsstufe an

- Bei Verwendung von LDAP oder OAuth muss die externe ID mit dem Identitätsanbieter übereinstimmen

- Bei lokaler Authentifizierung ein initiales Passwort festlegen

- Speichern, um das Konto zu erstellen

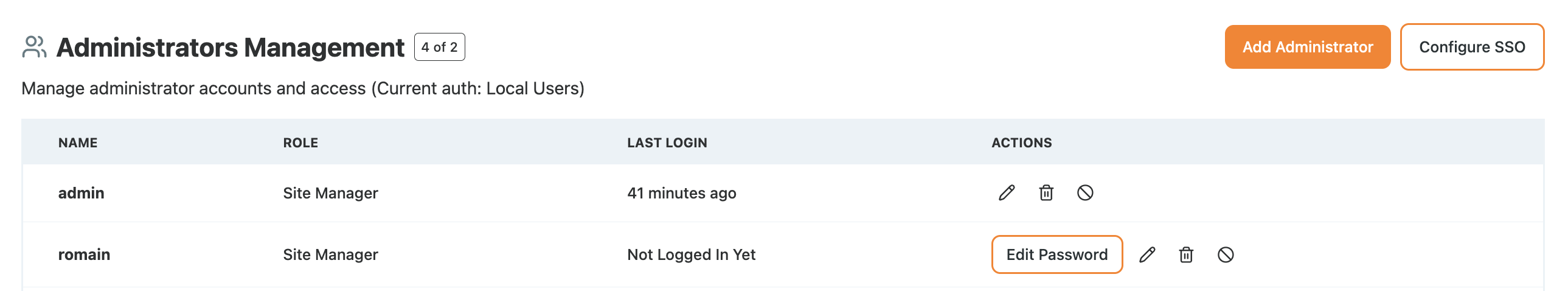

Bestehende Benutzer verwalten

UI der Admin-Benutzeroberfläche

Benutzer sperren

Das Sperren eines Benutzers verhindert die Anmeldung, ohne das Konto zu löschen. Um einen Benutzer zu sperren, klicken Sie auf die letzte Schaltfläche in der Spalte „Aktionen".

Gesperrte Benutzer behalten ihren Konfigurationsverlauf und ihre Prüfprotokolle.

Rollen ändern

Benutzerrollen können jederzeit geändert werden:

- Benutzer in der Zugriffsliste auswählen

- Rollenzuweisungen über die Rollenauswahl aktualisieren

- Änderungen werden sofort wirksam

Authentifizierungsmethoden

Access Gate unterstützt sowohl externe als auch lokale Authentifizierungsmechanismen.

Externe Identitätsanbieter (LDAP / OAuth)

- Anmeldedaten werden vom externen Anbieter verwaltet

- Passwörter können in Access Gate nicht geändert werden

- Externe Kennungen müssen mit der konfigurierten Authentifizierungsmethode übereinstimmen

- Empfohlen für Unternehmens- und Mehrstandort-Deployments

Lokale Authentifizierung

- Passwörter werden lokal auf dem Access Gate gespeichert

- Argon2-Hashing wird für die sichere Speicherung verwendet

- Anforderungen an die Passwortkomplexität werden durchgesetzt

- Passwörter werden vor der Übertragung clientseitig verschlüsselt

Standard-Administratorzugang

Bei der Installation wird automatisch ein Standard-admin-Benutzer mit der Rolle Site Manager erstellt. Damit ist der sofortige Zugriff auf die UI für die Erstkonfiguration und Benutzereinrichtung gewährleistet.

Empfohlene Vorgehensweise:

- Benannte Administratorkonten erstellen

- Nutzung des Standard-Admin-Kontos einschränken

- Administratorzugriffe regelmäßig überprüfen

Sicherheits-Best-Practices

- Rollen entsprechend der betrieblichen Verantwortung zuweisen

- Nutzung von Site Manager-Berechtigungen minimieren

- Ungenutzte oder inaktive Konten sperren statt löschen

- Benutzerrollen und Zugriffsrechte regelmäßig prüfen

- Externe Identitätsanbieter für zentrales Identitätsmanagement bevorzugen