Das TLS-Protokoll stellt einen Sicherheitstunnel über jede Netzwerkkommunikation bereit. Es handelt sich um ein ausgereiftes, etabliertes Sicherheitsprotokoll, und die meisten modernen Industrieprotokolle bieten eine TLS-Option. Leider unterstützen nicht alle Endgeräte TLS-Verschlüsselung, und das Zertifikatsmanagement ist oft zu aufwändig, um in Anlagen flächendeckend eingesetzt zu werden.

Access Gate verfügt über integrierte Funktionen zur Erstellung transparenter Tunnel über kritische Assets, was besonders nützlich ist, um ein Gerät über ein größeres Netzwerk zugänglich zu machen.

Voraussetzungen

Access Gate muss installiert sein, und sowohl der Admin- als auch der Secure Twin-Port müssen konfiguriert sein. Außerdem benötigen Sie einen TLS-kompatiblen Client.

Die meisten Protokolle lassen sich mit TLS absichern. In dieser Anleitung konzentrieren wir uns auf HTTP als weit verbreitete Option. Wir sichern den Zugriff auf die Administrationsoberfläche eines verwalteten Linksys-Routers, der keine Verschlüsselung bietet (und daher anfällig für das Abfangen von Passwörtern ist).

Assets in Access Gate

Der verwaltete Switch und die Clients müssen als Assets in den richtigen VNets registriert sein (sie müssen sich nicht im selben VNet befinden, solange beide von Access Gate verwaltet werden).

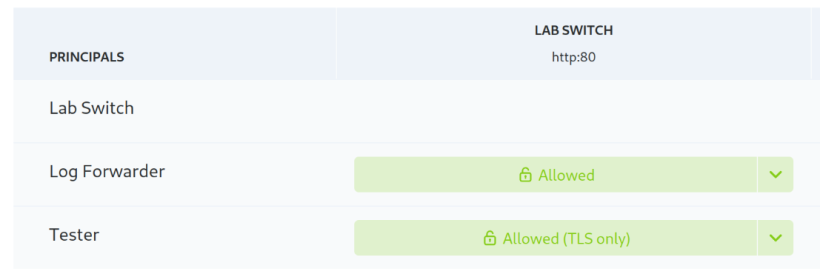

Wenn beide Geräte (Lab Switch und Tester in diesem Beispiel) registriert und demselben Enclave hinzugefügt wurden, muss die TLS-Verschlüsselung eingerichtet werden.

TLS-Zertifikate verwalten

Access Gate native PKI nutzen

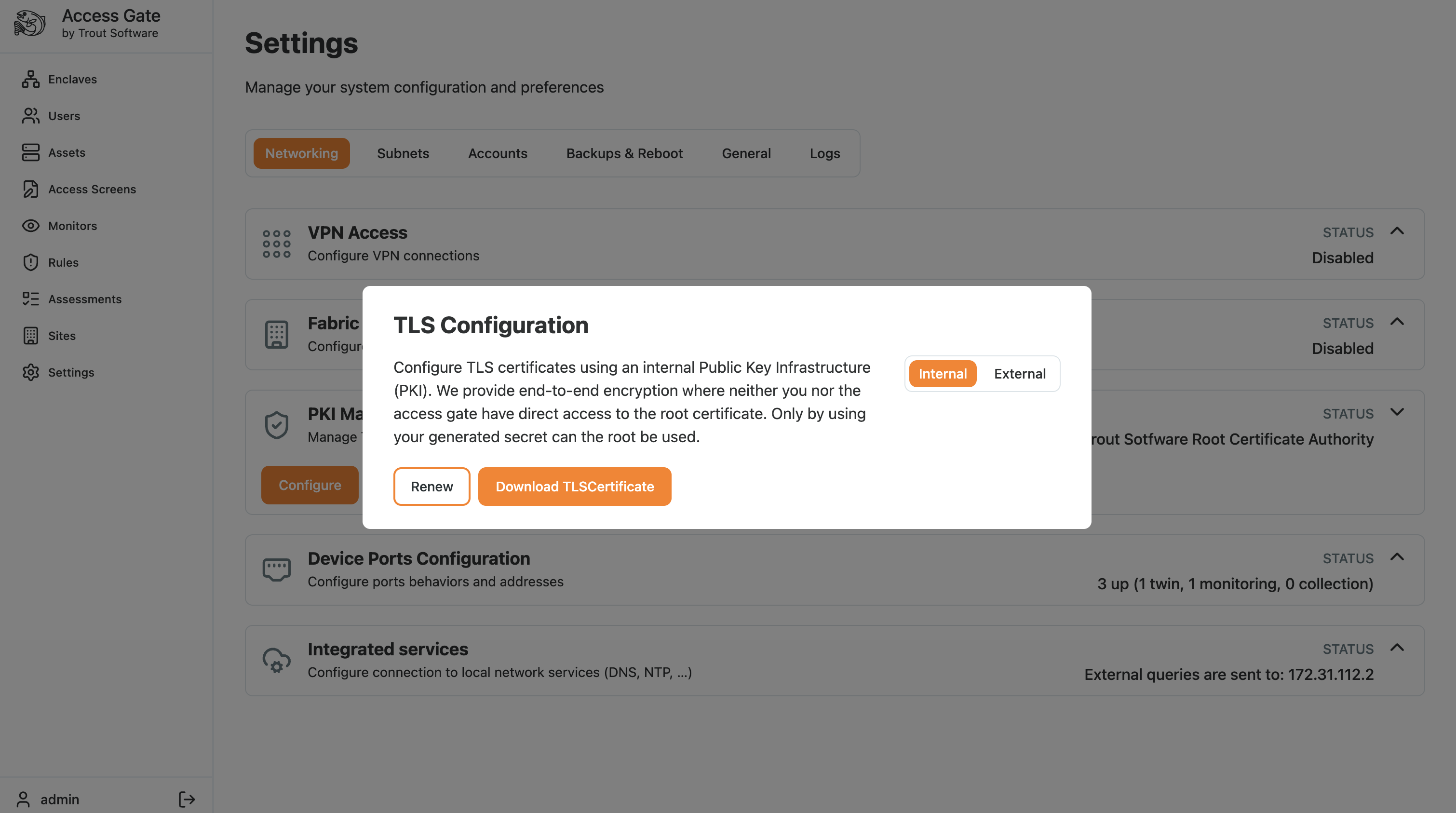

Standardmäßig betreibt Access Gate eine PKI. Navigieren Sie zu Einstellungen -> PKI-Verwaltung und klicken Sie auf TLS-Zertifikat herunterladen. Dieses Zertifikat kann anschließend auf Ihrem Rechner installiert werden, um sichere Tunnel zu verwalten.

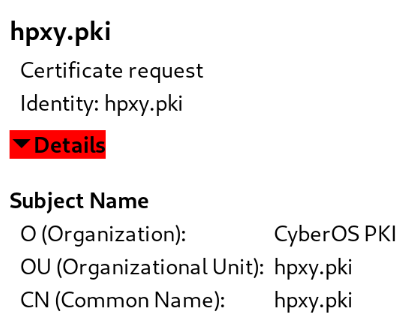

TLS-Zwischenzertifikat generieren

Access Gate benötigt Zertifikate, um den TLS-Tunnel aufzubauen. Für erhöhte Sicherheit verwaltet Access Gate eine zweistufige Zertifikatsliste:

- Ein Zwischenzertifikat wird von Ihrer Zertifizierungsstelle signiert und verlässt das Gerät nie.

- Endpunktzertifikate werden mithilfe des Zwischenzertifikats dynamisch generiert und zur Herstellung sicherer Kommunikation an Geräte im Netzwerk übermittelt.

TLS-Tunnel werden auf der Seite Einstellungen > Netzwerk aktiviert. Klicken Sie auf „Generate CSR" (CSR = Certificate Signing Request), um das Signierdokument zu erhalten, und signieren Sie es mit Ihrer Root-Zertifizierungsstelle. Laden Sie das resultierende Zwischenzertifikat über „Upload SCA" hoch.

Verschlüsselung für den Zugriff vorschreiben

Wechseln Sie zurück zur Enclave-Seite, aktivieren Sie den Zugriff und wählen Sie die erweiterte Option „TLS only". Die Anzeige wird entsprechend aktualisiert.

TLS ist nun vollständig eingerichtet und einsatzbereit – rufen Sie beispielsweise die Webseite auf und prüfen Sie das Schlosssymbol in der Browserleiste zur Bestätigung.

Fehlerbehebung

TLS-Verschlüsselung reagiert sehr empfindlich auf eine korrekte Zertifikatskonfiguration. Stellen Sie sicher, dass Ihre Zertifizierungsstelle folgende Anforderungen erfüllt:

- Ausreichende Gültigkeitsdauer (in der Regel 10 Jahre), um die Zertifikatsanforderung zu signieren

- Die korrekte Tiefe zur Ausstellung von Endpunktzertifikaten (mindestens 2: eines für das Zwischenzertifikat und eines für das finale Zertifikat)

- Falls Sie Domänenbeschränkungen für die Zertifizierungsstelle verwenden (eine empfehlenswerte Praxis!): Stellen Sie sicher, dass alle VNet-Namen durch die Domänenbeschränkung abgedeckt sind

- The

Standardmäßig ist der Access Gate TLS-Proxy so konfiguriert, dass er eine ausgewogene Balance zwischen modernen (und sicheren) Algorithmen und breiter Geräteunterstützung herstellt. Bei spezifischen Anforderungen (sehr alte Geräte, NIST-Konformität) wenden Sie sich bitte an Ihren Vertriebsansprechpartner, um erweiterte Lizenzierungsoptionen zu besprechen.