Wenn Ihre Organisation bereits Microsoft Entra ID (ehemals Azure AD) zur Verwaltung von Unternehmensbenutzern einsetzt, können Sie diese Identitäten nahtlos mit Access Gate synchronisieren. Diese Integration ist besonders wertvoll in Kombination mit OIDC-Authentifizierung, da Benutzer sich damit über Access Gate mit ihren vorhandenen Entra-Anmeldedaten bei geschützten Ressourcen anmelden können.

Netzwerk- und Schnittstellenanforderungen

Damit die Synchronisierung funktioniert, muss der Secure Twin auf dem Access Gate-Gerät Internetzugang haben, da er eine Verbindung zu Microsoft-Diensten wie login.microsoftonline.com und graph.microsoft.com herstellt. Wenn der Secure-Twin-Port diese Endpunkte nicht erreichen kann, schlägt die Synchronisierung fehl. Andere Schnittstellen – etwa für Management, Monitoring oder Traffic-Inspektion – können je nach Deployment-Modell isoliert bleiben.

Access Gate in Entra ID registrieren

Registrieren Sie Access Gate zunächst als Anwendung im Azure Portal. Navigieren Sie zu Entra ID → App-Registrierungen und erstellen Sie eine neue Anwendung mit einem aussagekräftigen Namen, z. B. „Access Gate" oder „Access Gate Authentication".

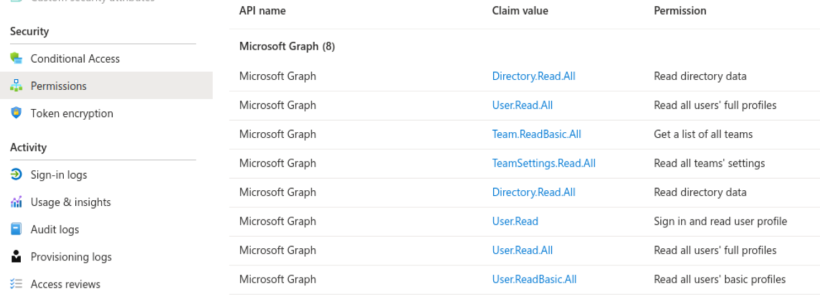

Konfigurieren Sie die erforderlichen Berechtigungen, damit Access Gate Benutzer und Gruppen auflisten kann.

Fügen Sie anschließend einen Redirect URI hinzu (z. B. https://access-gate.example.com/entra/callback). Dieser URI muss mit Ihrem internen DNS übereinstimmen und auf die IP-Adresse des Secure-Twin-Ports am Access Gate-Gerät verweisen. Schließen Sie danach den Registrierungsprozess im Azure Portal ab.

Entra ID in Access Gate konfigurieren

Wechseln Sie in der Access Gate Management UI zur Seite „Benutzer" und klicken Sie auf „Configure Directory". Geben Sie die Anwendungsdetails ein, einschließlich Client ID, Tenant ID und Client Secret.

Nach dem Speichern synchronisiert Access Gate Benutzer und Gruppen automatisch im Hintergrund. Die Benutzerliste sollte sich mit den importierten Entra ID-Identitäten aktualisieren.

Überprüfung und Fehlerbehebung

Stellen Sie sicher, dass Ihr Netzwerk die Microsoft-Endpunkte (login.microsoftonline.com und graph.microsoft.com) erreichen kann. Prüfen Sie in Access Gate, ob Benutzer und Gruppen fehlerfrei importiert wurden.

Überprüfen Sie in Entra ID, ob der Redirect URI exakt übereinstimmt und die erforderlichen Berechtigungen erteilt sind. Eine Abweichung im Redirect URI kann Authentifizierungsfehler verursachen, z. B. AADSTS50011.