Access Gate bietet umfangreiche Zugriffskontrollfunktionen für Infrastruktur-Assets. Dazu sind keine aufwendigen Neuverkabelungen oder Neukonfigurationen von Adressen erforderlich – stattdessen wird ein Overlay-Netzwerk erstellt.

Diese Anleitung richtet sich an Netzwerkadministratoren, die Access Gate einbinden.

Schritt 1: Overlay-Bereich auswählen

Der Overlay-Bereich ist ein Adressbereich, der für durch Access Gate geschützte Assets reserviert ist. Jeder Underlay-Adresse (der realen Adresse) eines Assets entspricht eine passende Overlay-Adresse.

Die Standardkonfiguration in Access Gate verwendet den Overlay-Bereich 100.64.0.0/16 (er gehört zum reservierten CGNAT-Bereich und kollidiert in der Regel nicht mit vorhandenen IP-Bereichen).

Ein Overlay-Bereich ist eine bidirektionale Zuordnung („binat") über den entsprechenden Underlay-Bereich. Bei Bedarf können daher mehrere Overlay-Bereiche angegeben werden, um mehrere Underlays abzudecken.

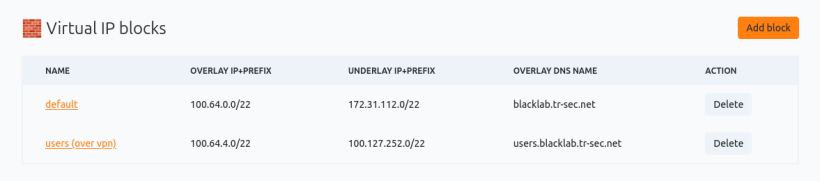

Overlay-Bereiche werden in der Access Gate-Benutzeroberfläche definiert:

Virtuelle Netzwerkbereiche

In diesem Beispiel werden zwei Overlay-Netzwerke über zwei verschiedene Bereiche definiert:

- von 100.64.0.0/22 nach 172.31.112.0/22 (ein VLAN am aktuellen Standort)

- von 100.64.0.0/22 nach 100.127.252.0/22 (ein gesichertes WLAN-Netzwerk)

Damit die Binats funktionieren, müssen die Netzmaskengrößen übereinstimmen, und Overlay- und Underlay-Bereich dürfen sich nicht überschneiden.

Schritt 2: Interconnect-Netzwerk erstellen

Das Interconnect-Netzwerk ist ein kleines Netzwerk (empfohlen wird ein /29-Präfix), das ausschließlich Edge-Router und Access Gates enthalten sollte.

Standardmäßig empfehlen wir das Netzwerk 100.65.0.0/29 (ebenfalls Teil des CGNAT-Bereichs), da es nicht mit dem Standard-Overlay kollidiert.

Dieses Netzwerk muss in den Edge-Routern konfiguriert werden, zum Beispiel in einem Mikrotik-Router:

/interface/vlan/add name=vlan-aginterco vlan-id=100

/ip/address/add address=100.65.0.1/29 interface=vlan-aginterco

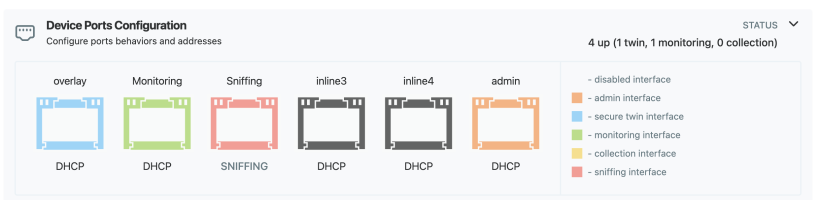

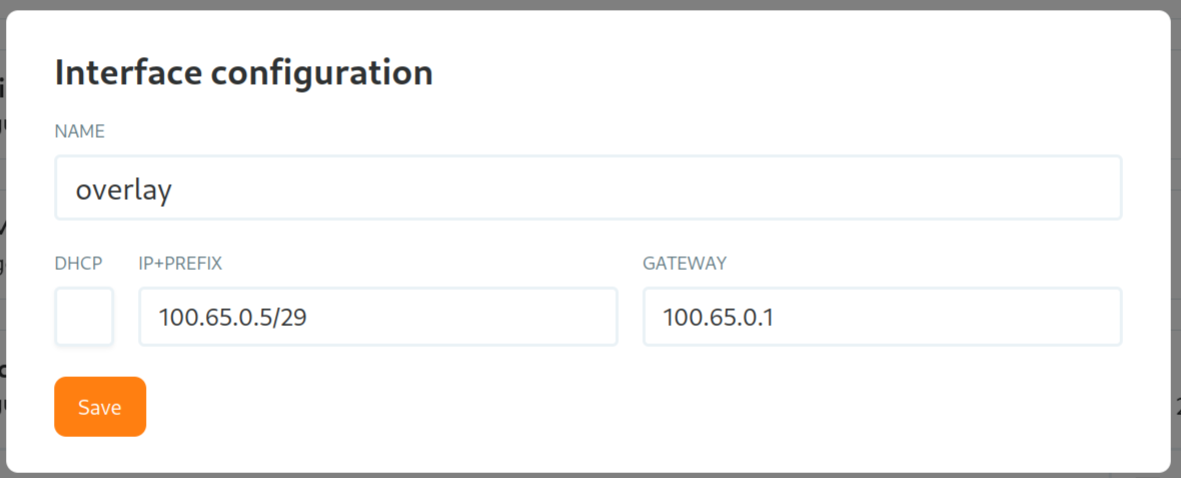

Auf der Einstellungsseite in Access Gate wird die Gateway-Adresse als „Secure Twin Interface" konfiguriert:

Nach Auswahl des Port-Typs können die Werte eingetragen werden:

Mit einem ICMP-Ping-Request lässt sich anschließend prüfen, ob das Gateway erreichbar ist.

Schritt 3: Overlay-Bereich über Access Gate routen

Der gesamte Overlay-Bereich ist nun durch Access Gate geschützt, und der Router kann den gesamten Datenverkehr weiterleiten. Sobald das Interconnect gemäß dem vorherigen Abschnitt konfiguriert ist, muss im Router eine einzige Route eingetragen werden. Beispiel für die Fortsetzung der Konfiguration desselben Routers:

/ip/route

add comment="overlay (2 nets)" dst-address=100.64.0.0/16 gateway=100.65.0.5

Es ist oft einfacher, eine einzelne Route für den gesamten CGNAT-Bereich einzutragen und Access Gate die verschiedenen Teilbereiche und Routen für alle verwalteten VNets verwalten zu lassen. Falls der CGNAT-Bereich bereits intern genutzt wird, können Routen für kleinere Bereiche in den Router eingetragen werden.

Schritt 4: Split-DNS einrichten

Access Gate stellt für alle im Inventar registrierten Assets einen dynamischen Namensauflösungsdienst bereit – ohne weitere Konfiguration.

Für lokale Netzwerke gibt es zwei Möglichkeiten:

- Den vorhandenen DNS-Server für Split-DNS konfigurieren

- Access Gate als Split-DNS-Anbieter konfigurieren

Da die erste Option stark vom jeweiligen Anbieter abhängt, wird hier die zweite beschrieben.

Konfigurieren Sie auf der Einstellungsseite den DNS-Resolver so, dass er auf Ihren vorhandenen DNS-Resolver verweist (oder behalten Sie den standardmäßigen, datenschutzfreundlichen öffentlichen Quad9-Resolver bei).

Auf dem Gateway-Port läuft standardmäßig ein DNS-Server (100.65.0.6 in dieser Anleitung). Dies lässt sich durch eine Adressabfrage eines vorhandenen Assets (10.0.0.10 in diesem Beispiel) bestätigen:

dig @100.65.0.6 10.0.0.10.blacklab.tr-sec.net

Eine Antwort im Bereich 100.64.0.0/12 (zum Beispiel 100.64.0.10) bestätigt, dass der DNS korrekt funktioniert. Die DHCP-Server-Konfiguration (in der Regel auf dem Router) wird nun entsprechend aktualisiert:

/ip/dhcp-server/network

add address=10.0.0.0/16 dns-server=100.65.0.6 gateway=10.0.0.1