Access Gate wird mit einem integrierten Tailscale-Client ausgeliefert. Dies ist die dokumentierte Integration zum Verbinden von Access Gate mit einem Tailscale-Tailnet, sodass Remote-Benutzer, Remote-Standorte und Access Gate selbst ein sicheres Mesh-Overlay ohne Firewall-Änderungen oder Neuverkabelung teilen.

Dieser Leitfaden beschreibt die vollständige Tailscale-Einrichtung auf Access Gate: Tailnet erstellen, IP-Pool konfigurieren, OAuth-API-Zugriff einrichten damit Access Gate den Tailnet-Status lesen kann, Assets und Benutzer zurück zu Access Gate synchronisieren und Enclave-Zugriff über das Overlay gewähren.

Tailscale-Tailnet einrichten

Falls Sie noch kein Tailscale-Konto haben, gehen Sie zu tailscale.com, um eines zu erstellen. Das integrierte Menü führt Sie durch die Schritte zur Kontoerstellung – Sie können den Vorgang beenden, sobald der Bildschirm zur Geräteverbindung auffordert.

Tailnet-IP-Adressbereich(e) konfigurieren

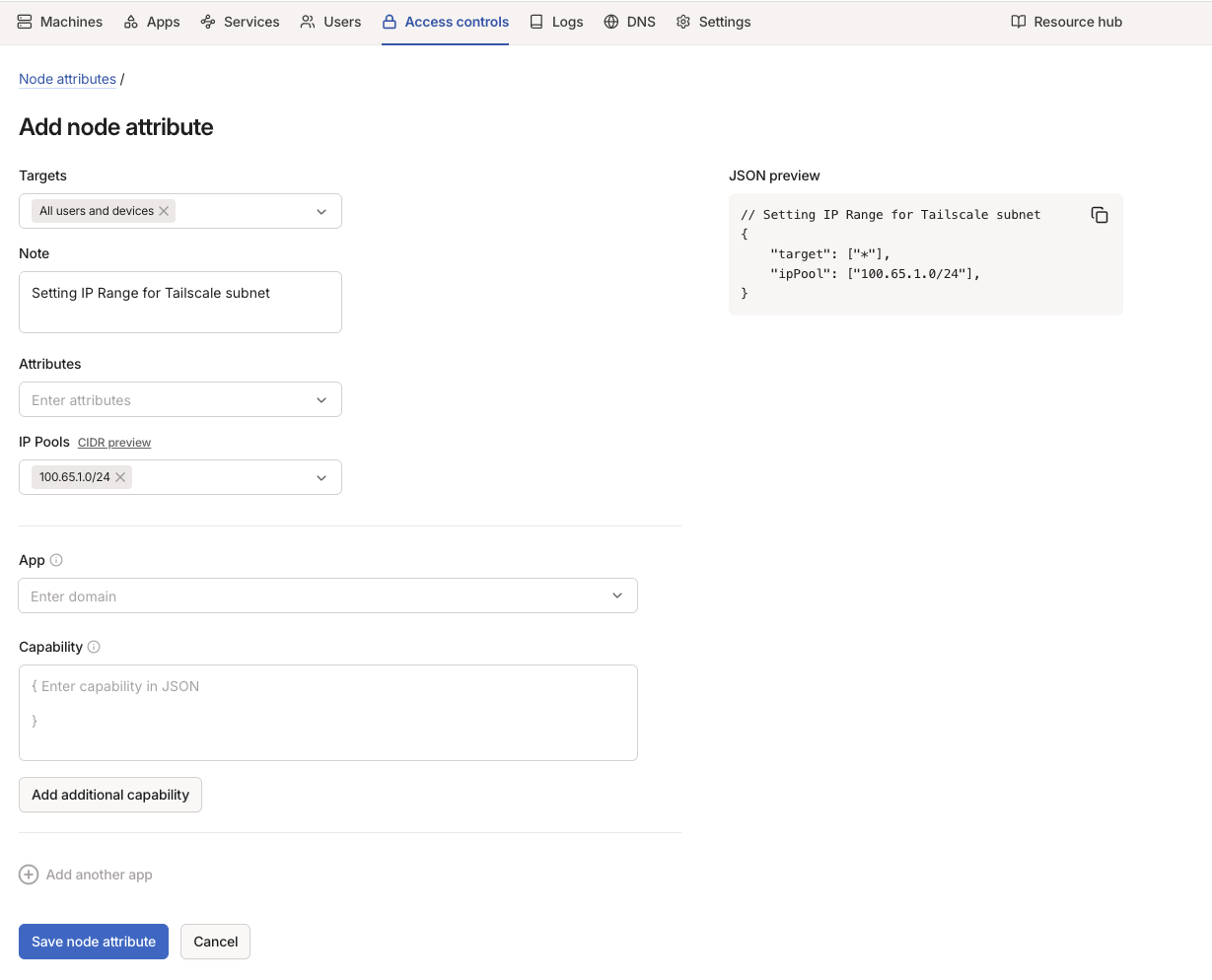

Jede mit dem Tailnet verbundene Maschine erhält eine IP-Adresse zugewiesen. Um den Adresspool zu steuern, aus dem diese Adressen vergeben werden, fügen Sie der Access-Controls-Konfigurationsdatei Folgendes hinzu:

"nodeAttrs": [ { "target": ["*"], "ipPool": ["100.100.0.0/16"], }, ],

und klicken Sie auf Save, um die Einstellungen zu speichern und anzuwenden. Optional können Sie verschiedene Pools für unterschiedliche Benutzergruppen festlegen:

"nodeAttrs": [ { "target": ["autogroup:member"], "ipPool": ["100.100.1.0/24"], }, { "target": ["autogroup:admin"], "ipPool": ["100.100.2.0/24"], }, ],

Um die IP-Adresse einer bereits verbundenen Maschine zu ändern, gehen Sie zum Abschnitt Machines -> Maschinenoptionen (drei Punkte rechts neben der Maschinenzeile) -> Edit machine IPv4, geben Sie eine verfügbare IP aus dem gewünschten Bereich ein und klicken Sie auf Update IP.

In der Benutzeroberfläche erreichen Sie dies über Access Controls > Node Attributes.

Automatische Genehmigung für neu verbundene Maschinen einrichten

Standardmäßig wird jede neu hinzugefügte Maschine automatisch zur Teilnahme am Tailnet genehmigt. Es ist optional (und sicherer), diese Richtlinie zu ändern und für jede neue Maschine eine manuelle Genehmigung zu verlangen. Um dies zu aktivieren, gehen Sie zu Settings -> Device management und setzen Sie Device Approval auf On.

Danach erscheint jede neue Maschine, die dem Tailnet hinzugefügt wird, im Abschnitt Machines mit dem Label „Needs approval" und muss manuell genehmigt werden, indem Sie auf die Maschinenoptionen (drei Punkte rechts) klicken und Approve auswählen. In der Benutzeroberfläche erreichen Sie dies über Access Controls > Auto approvers.

Automatische Genehmigung für beworbene (geteilte) Routen einrichten

Wenn eine neu verbundene Maschine Routen bewirbt (teilt), die über das Tailnet zugänglich gemacht werden sollen, müssen diese Subnetze im Abschnitt Machines -> Maschinenoptionen (drei Punkte rechts) -> Edit route settings genehmigt werden, indem das Kontrollkästchen neben den jeweiligen Subnetzen aktiviert wird.

Der Subnetz-Genehmigungsprozess kann automatisiert werden, indem in der Access-Controls-Konfigurationsdatei eine automatische Genehmigung für bestimmte Benutzer und bestimmte Subnetze konfiguriert wird:

"autoApprovers": { "routes": { "100.64.0.0/24": [ "autogroup:member", ], "100.64.0.0/10": [ "autogroup:admin", ], }, },

Ablauf des Maschinenschlüssels konfigurieren

Jede mit dem Tailnet verbundene Maschine erhält einen Schlüssel, der standardmäßig 180 Tage gültig ist. Danach läuft der Schlüssel ab und die Maschine muss erneut authentifiziert werden.

Der Schlüsselablauf kann pro Maschine für vertrauenswürdige Maschinen (einschließlich AccessGate) im Abschnitt Machines deaktiviert werden, indem Sie auf Maschinenoptionen (drei Punkte rechts) -> Disable key expiry klicken.

OAuth-API-Zugriff auf die Tailnet-Konfiguration einrichten

Damit Access Gate Daten über für das Tailnet reservierte Subnetze abrufen kann, muss ein API-Zugriff konfiguriert und die erhaltene ID sowie das Secret in die Access Gate-Konfiguration eingetragen werden.

So aktivieren Sie den OAuth-API-Zugriff auf das Tailnet in Tailscale:

- Gehen Sie in Tailscale zu Settings -> Trust Credentials -> OAuth clients

- Geben Sie eine Beschreibung ein (z. B. AccessGate API client)

- Wählen Sie Policy File -> Read

- Klicken Sie auf Generate credential

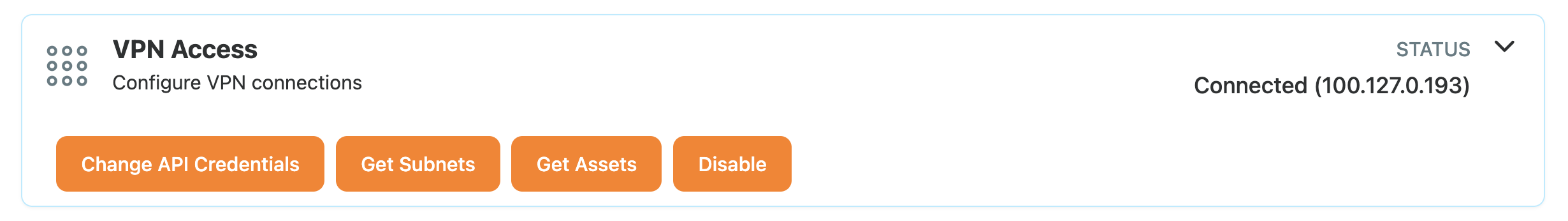

Kopieren Sie die angezeigten OAuth-Client-Zugangsdaten (ID und Secret) und bewahren Sie sie sicher auf. Tragen Sie diese anschließend in Access Gate ein über: AccessGate Web-Administration -> Settings -> Networking -> VPN Access -> API Credentials.

Assets und Benutzer aus Tailscale synchronisieren

Klicken Sie in Access Gate auf „Authentifizieren" und dann auf Get Assets. Dadurch werden Tailscale-Assets in den Tab Assets übernommen.

Bei Tailscale-Benutzern gilt: Wenn sich ein Benutzer im Tailnet authentifiziert, wird sein aktuelles Gerät authentifiziert und tritt dem Tailnet bei. Klicken Sie dann erneut auf Get Assets – das neu registrierte Asset wird angezeigt.

Auf lokale Assets zugreifen

Gehen Sie nun zu Enclaves und gewähren Sie den gewünschten Assets und Benutzern Zugriff. Verwenden Sie dazu einfach die im Tab Assets angezeigte IP oder URL. Der Rest läuft im Hintergrund ab :)