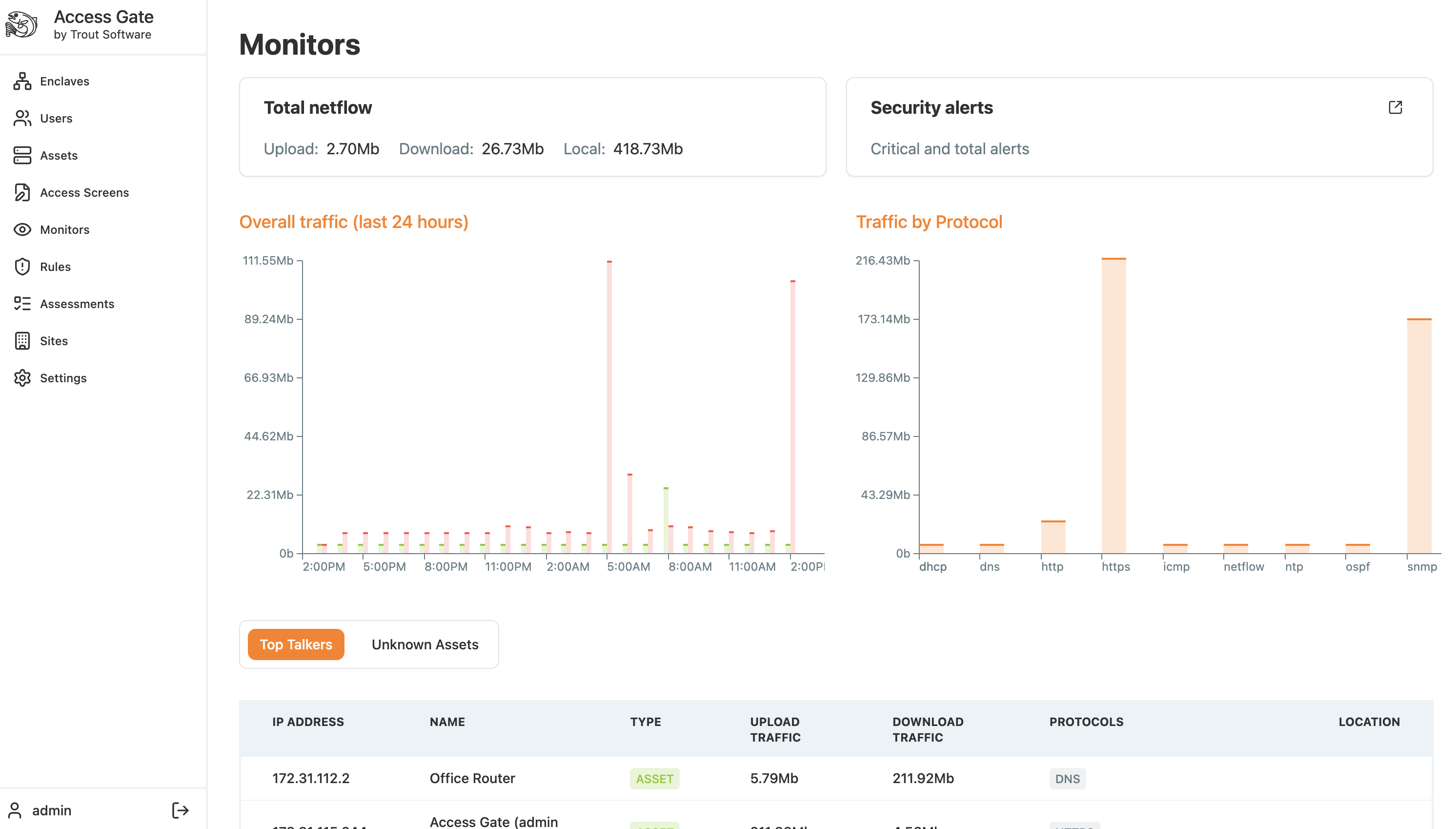

Der Trout Access Gate verfügt über eine dedizierte Monitoring-Funktion, die Betreibern klare, praxisnahe Einblicke in die Kommunikation von Assets innerhalb ihres Netzwerks bietet. Diese Transparenz wird vollständig über den Monitoring-Port realisiert – in der Regel als zweite Ethernet-Schnittstelle am Access Gate konfiguriert –, der NetFlow-Telemetrie von einem bereits vor Ort eingesetzten Router, einer Firewall oder einem L3-Gerät empfängt.

Der Monitoring-Port liegt nicht im Datenpfad, verarbeitet keinen Produktionsverkehr und erfordert keine Verkabelungsänderungen. Er empfängt lediglich Metadaten über Flows, die Ihre vorhandene Netzwerkausrüstung ohnehin beobachtet. Aus diesen Metadaten rekonstruiert Trout Dienstnutzung, Port-Aktivität, Kommunikationsmuster und Asset-Verhalten über die Zeit – und legt damit die Grundlage für den Aufbau und die Pflege sicherer Enklaven.

Was der Monitoring-Port ist

Netzwerkschnittstellen des Access Gate lassen sich als Monitoring-Port konfigurieren. Wenn aktiviert, lauscht dieser Port auf NetFlow-Datensätze, die von Ihrem vorhandenen Router oder Ihrer Firewall exportiert werden.

Der Monitoring-Port ist damit:

- Eine passive, Out-of-Band-Schnittstelle

- Eine einzelne Ethernet-Verbindung von Trout zum vorhandenen Router

- Eine Möglichkeit, den Beobachtungspunkt des Routers zu nutzen, ohne das Netzwerk zu verändern

- Ein Werkzeug, um ein Asset-Inventar schnell aufzubauen oder initiale Enklaven präzise zu erstellen

Das ermöglicht eine schnelle Trout-Bereitstellung auf jedem Standort – auch bei Legacy-Assets, strengen Verfügbarkeitsanforderungen oder komplexen Umgebungen, in denen Netzwerkänderungen nicht praktikabel sind.

Warum NetFlow wichtig ist

NetFlow liefert präzise Informationen über die Kommunikation innerhalb eines Netzwerks: welche IPs miteinander kommunizieren, welche Ports und Dienste genutzt werden, wie häufig und mit welchem Datenvolumen.

Wenn NetFlow den Access Gate erreicht, wandelt Trout diese rohen Flow-Datensätze um in:

- Eine Asset-bezogene Ansicht von Port-Aktivität und Protokollen

- Zeitverläufe, die zeigen, welche Dienste wann genutzt wurden

- Korrelation mit dem Asset-Inventar

- Frühe Hinweise auf Fehlkonfigurationen oder Änderungen

- Nachweise für den Entwurf von Zero-Trust-Enklaven

NetFlow ist damit die Grundlage für Trouts Monitoring-Intelligenz.

Von Netzwerktransparenz zum Sicherheitsdesign

Die aus dem Monitoring-Port gewonnenen Erkenntnisse werden direkt genutzt, um Trouts Zero-Trust-Architektur an einem Standort zu entwerfen, bereitzustellen und zu verfeinern.

Aufbau eines Asset-Inventars

NetFlow zeigt, welche Geräte im Netzwerk vorhanden sind, wie sie kommunizieren, welche Rollen sie übernehmen und auf welche Ports sie angewiesen sind.

Das ermöglicht:

- Automatische Asset-Erkennung

- Validierung manuell importierter Inventardaten

- Identifikation falsch kategorisierter oder unbekannter Geräte

Diese Signale helfen Teams, die tatsächlichen Betriebsanforderungen jedes Assets zu verstehen.

Per Einzel-Klick können Benutzer ihr Asset-Inventar schrittweise aufbauen und dauerhaft aktuell halten.

Erstellen sicherer Enklaven (Micro-DMZs)

Sobald bekannt ist, welche Geräte mit welchen Diensten und Gegenstellen kommunizieren, lassen sich geeignete Enklaven direkt entwerfen:

- Assets gruppieren, die miteinander kommunizieren müssen

- Kommunikation auf die erforderlichen Ports und Protokolle beschränken

- RBAC-Zugriffsanforderungen definieren

Umgebung langfristig pflegen

Wenn Assets Ports wechseln, Firmware aktualisieren oder ihr Verhalten ändern, meldet Trout:

- Neue Ports & Protokolle

- Neu beobachtete Kommunikationspartner

- Anomalien im Datenvolumen

- Änderungen, die nicht mit der Baseline übereinstimmen

Diese operative Intelligenz stellt sicher, dass Zero-Trust-Konfigurationen korrekt und konform bleiben.

Konfiguration des Monitoring-Ports am Access Gate

Weitere Informationen finden Sie in der zugehörigen Anleitung in dieser Dokumentation.

OT-Transparenz ohne Eingriffe

Da der Monitoring-Port NetFlow von bereits im Netzwerk installierten Geräten nutzt, liefert Trout tiefe Einblicke ohne invasive Eingriffe oder Architekturänderungen. Sensible Assets bleiben unangetastet. Der Produktionsbetrieb läuft weiter. Der Router exportiert Metadaten, und Trout verwandelt sie in operative Intelligenz.

Das ermöglicht die Bereitstellung von Zero-Trust- und Micro-DMZ-Architekturen in Umgebungen, in denen Ausfallzeiten, Umverkabelung und invasive Inspektion keine Option sind.