Dies sind die standardmäßigen Bereitstellungsmodelle für die Anbindung von Access Gate und die Strukturierung Ihres Netzwerks.

| Modus | Hauptzweck | Datenverkehrspfad | Einsatzbereich |

|---|---|---|---|

| Lollipop | Standortbasierte Zugangskontrolle ohne Neuverkabelung | Neben dem Router; Overlay-Proxy | Standard-Einzelstandort-Bereitstellung |

| Bastion | Kontrollierter Zugang für Remote-Benutzer | VPN → Access Gate → Assets | Remote-Operatoren, Lieferanten, Incident Response |

| Multi-Site Mesh | Standortübergreifende identitätsbasierte Konnektivität | Verschlüsseltes Mesh zwischen Access Gates | Mehrstandort-Organisationen, gemeinsame Dienste, M&A |

Lollipop-Modus (Standardbereitstellung)

Access Gate verwendet eine Lollipop-Topologie anstelle einer herkömmlichen Inline-Bereitstellung. Das Gerät wird mit Ihrem Netzwerk verbunden, befindet sich jedoch nicht im physischen Datenpfad.

Warum Lollipop?

Herkömmliche Inline-Sicherheitsgeräte verursachen mehrere Probleme:

- Single Point of Failure: Das Netzwerk fällt aus, wenn das Gerät ausfällt

- Performance-Engpass: Der gesamte Datenverkehr ist durch den Gerätedurchsatz begrenzt

- Komplexe Bereitstellung: Inline-Netzwerkänderungen beim ersten Mal korrekt umzusetzen ist … anspruchsvoll

- Hohes Risiko: Eine Fehlkonfiguration kann das gesamte Netzwerk zum Stillstand bringen

Die Lollipop-Architektur löst diese Probleme:

- Benachbarte Platzierung: Das Gerät befindet sich neben dem Netzwerk, nicht im Datenpfad

- Software-definierte Weiterleitung: Datenverkehr wird über DNS und Routing umgeleitet

- Graceful Degradation: Das Netzwerk funktioniert normal, wenn das Gerät offline ist

- Zero-Touch-Bereitstellung: Keine physischen Netzwerkänderungen erforderlich

Datenverkehrsfluss

Ohne Access Gate (Underlay-Netzwerk): Client → Asset

Mit Access Gate (Overlay-Netzwerk aktiv): Client → Overlay IP → Route to Access Gate (Double NAT) → Underlay IP → Proxy to Asset

Im Access Gate-Szenario greift der Client nie direkt auf das Asset zu, sondern stets über den Proxy. Access Gate initiiert eine zweite Kommunikation mit dem Asset (oben in Rot dargestellt).

Dies ermöglicht die Durchsetzung von Authentifizierung, Zugangskontrolle, Monitoring … und allem, was dazugehört.

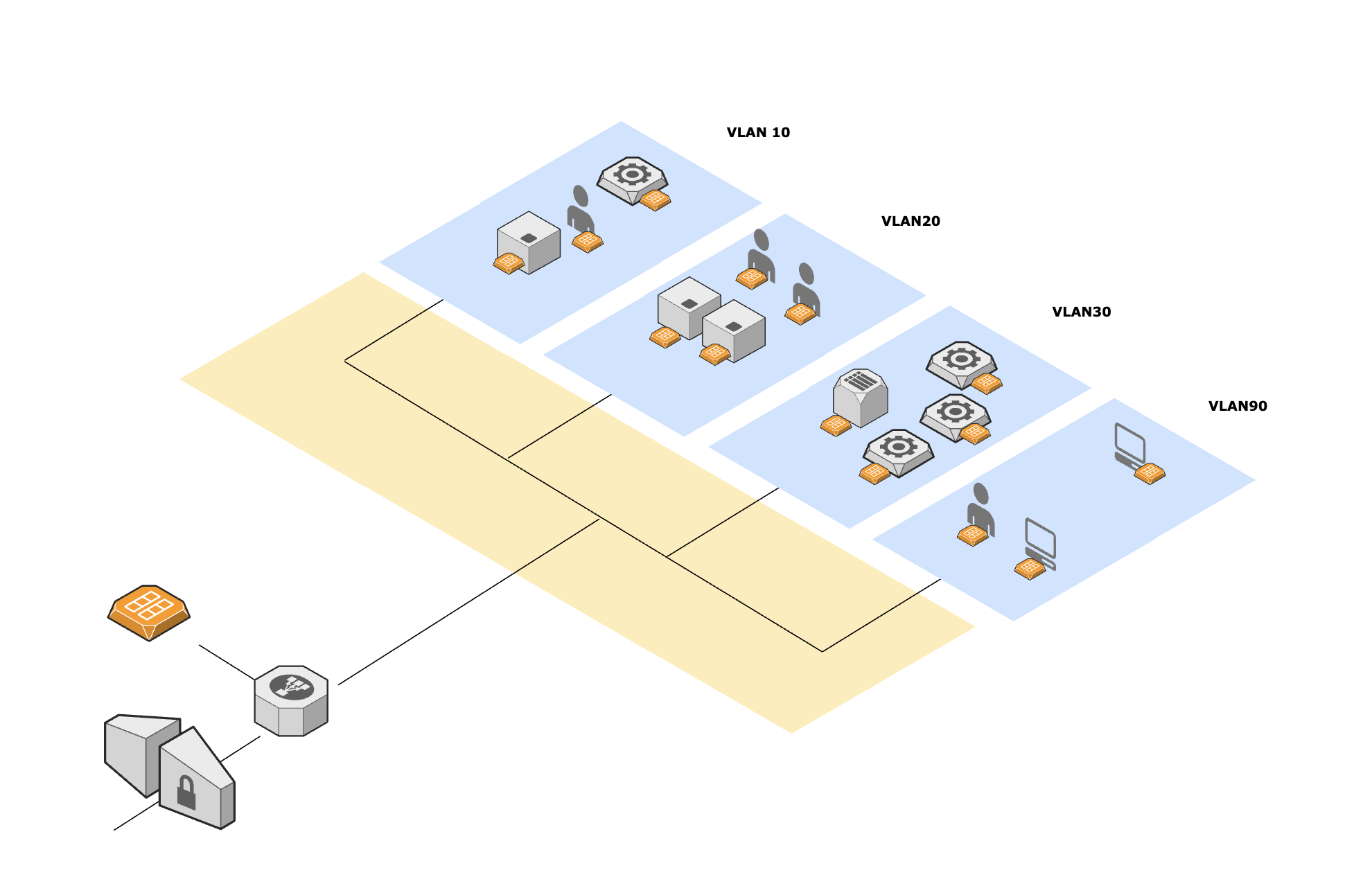

Lollipop-Bereitstellung eines Access Gate

Funktionsweise

- Access Gate beobachtet den Datenverkehr über eine Netflow-Verbindung zum Router

- Erstellt einen Overlay-IP-Adressraum (üblicherweise 100.64.0.0/16), der geschützte Dienste auf proxy-gesicherte Pfade abbildet

- DNS löst geschützte Hostnamen in Overlay-IP-Adressen auf

- Routing leitet Overlay-Datenverkehr durch Access Gate

- Assets verbleiben in ihrem ursprünglichen Underlay-Netzwerk

Vorteile

- Kein Single Point of Failure im Datenpfad

- Keine physischen Netzwerkänderungen erforderlich

- Einfache Bereitstellung und Entfernung

- Das Netzwerk arbeitet normal weiter, wenn Access Gate offline ist

Bastion-Modus für Remote-Zugriff

Was es ist: Access Gate wird zum einzigen kontrollierten Zugangspunkt für Benutzer, die von außerhalb des Standorts zugreifen. Remote-Benutzer verbinden sich per VPN (Tailscale/WireGuard) mit Access Gate, das den Zugriff auf geschützte Assets über seinen Proxy vermittelt.

Warum dieser Modus existiert (das Problem, das er löst): Remote-Zugriff auf OT / sensible IT-Systeme läuft in der Praxis meist auf eines dieser Muster hinaus:

- Flaches VPN ins LAN

- Jump Box / RDP-Server

- Remote-Tools von Lieferanten

Was der Bastion-Modus verbessert

- Least-Privilege-Remote-Zugriff

- Stärkere Netzwerkgrenze

- Nachvollziehbarkeit

- Betriebssicherheit

- Lieferantenzugriff ohne dauerhafte Exposition

Wann dieser Modus geeignet ist

- Sie benötigen Remote-Zugriff für Operatoren, IT, Lieferanten oder Incident Response.

- Sie möchten vermeiden, dass „VPN = im LAN" gilt.

- Sie benötigen konsistente Protokolle und Nachweise für NIS2/CMMC/NIST-konforme Kontrollen.

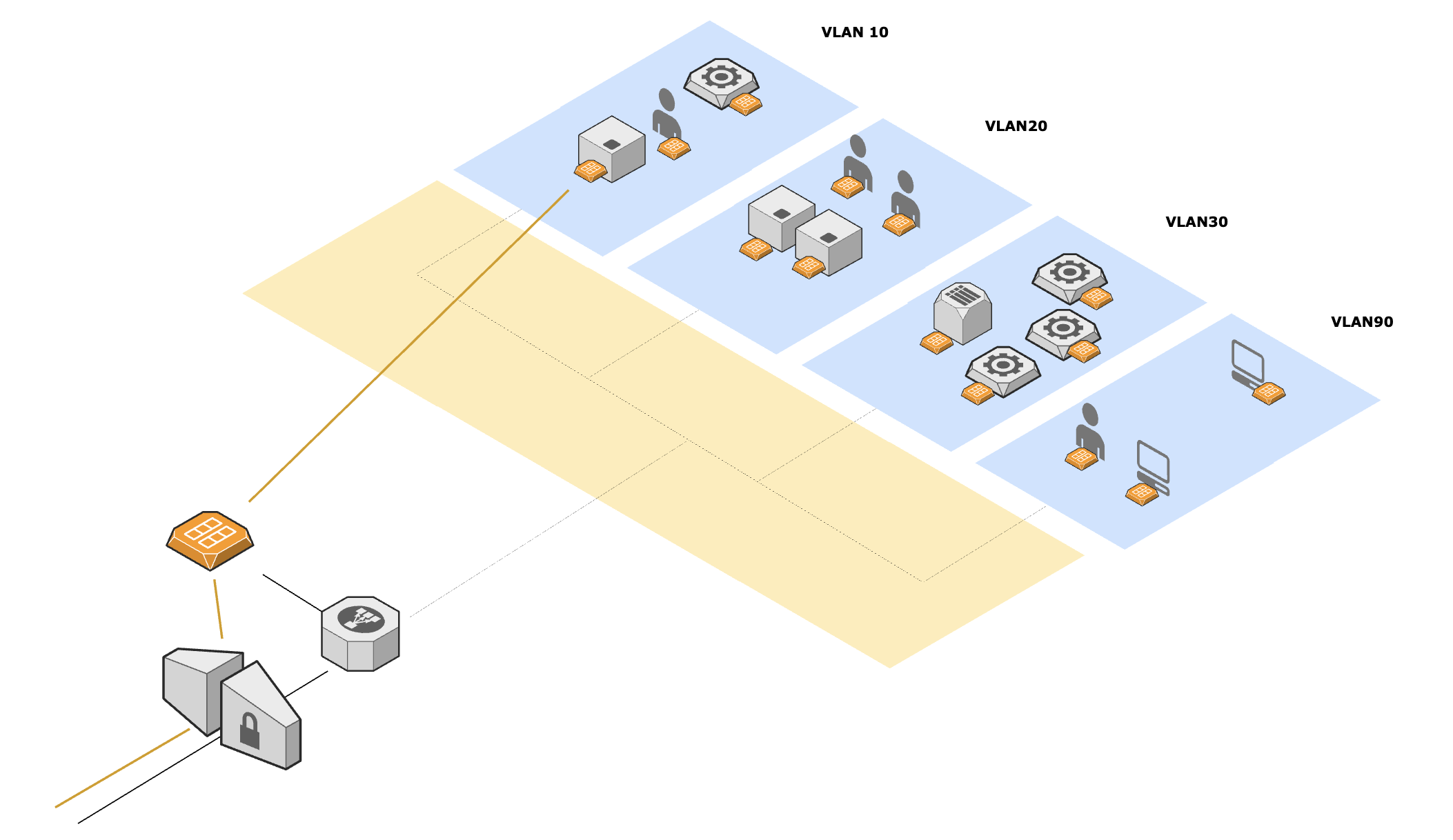

Access Gate fungiert als VPN-Gateway und ermöglicht Remote-Benutzern den sicheren Zugriff auf Vor-Ort-Assets. Der Netzwerkfluss sieht wie folgt aus:

Remote Users → VPN (Tailscale / WireGuard) → Access Gate → Protected Assets

Bastion-Bereitstellung eines Access Gate

Multi-Site Mesh

Was es ist: Mehrere Access Gates bilden ein verschlüsseltes Mesh zwischen Standorten. Jeder Standort behält sein lokales Underlay unverändert, ausgewählte Assets und Dienste werden jedoch über kontrollierte, identitätsbasierte Richtlinien standortübergreifend erreichbar.

Warum dieser Modus existiert (das Problem, das er löst): Organisationen mit mehreren Standorten haben häufig folgende Situation:

- Flache Site-to-Site-VPNs

- Komplexes Netzwerk-Engineering

- Uneinheitliche Kontrollen je Standort

Was das Mesh verbessert

- Zero Trust standortübergreifend (Alice an Standort A kann auf CNC an Standort B zugreifen)

- Einheitliche Sicherheitslage

- Schnelleres Rollout

- Zentralisiertes Logging und Dokumentation für Auditoren

Typische Anwendungsfälle

- Ein zentrales Engineering-Team benötigt kontrollierten Zugriff auf Maschinen in verschiedenen Werken.

- Gemeinsame Dienste (Historians, Patch-Repositories, Backup, Monitoring) müssen sicher erreichbar sein.

- M&A- und Multi-Entity-Umgebungen, in denen Netzwerke getrennt bleiben müssen, aber Zusammenarbeit erforderlich ist.

- Sie möchten „Konnektivität als Richtlinie" statt „Konnektivität als Routing".

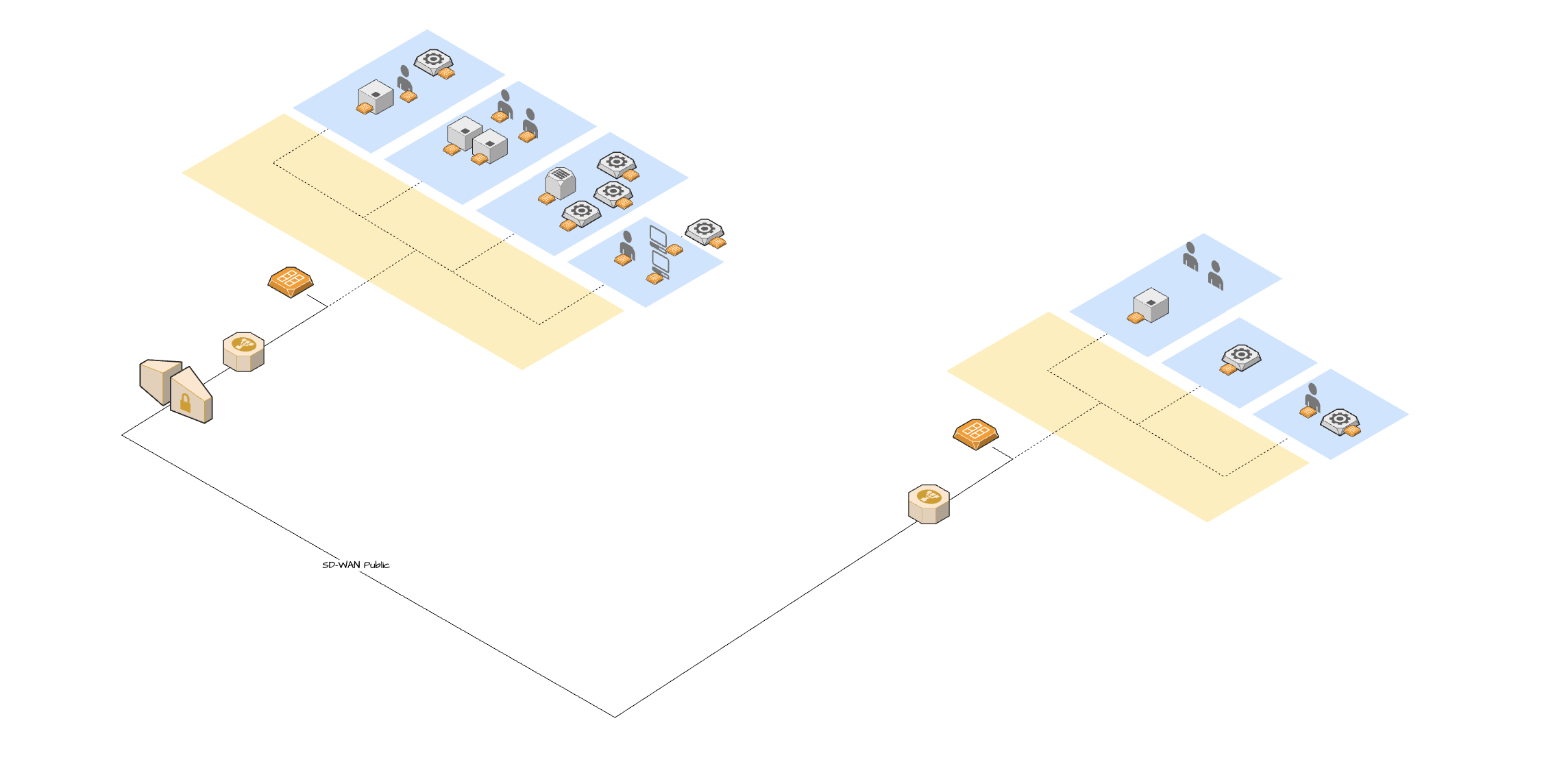

Mehrere Access Gates sind über VPN miteinander verbunden und ermöglichen sichere Site-to-Site-Konnektivität:

Site A Assets ← Access Gate A ←→ Access Gate B → Site B Assets

Access Gate-Implementierung als Multi-Site Mesh

Voraussetzung: Konfiguration des Site-Mesh-Features