Voraussetzungen

Stellen Sie vor dem Start sicher, dass Folgendes vorhanden ist:

- Access Gate-Appliance mit Netzteil

- Drei Ethernet-Kabel

- Verfügbarer Switch-Port mit Netzwerkzugang

- IP-Adresse für das Access Gate-Management-Interface

- Webbrowser (Chrome, Firefox oder Edge)

- Administrator-Zugangsdaten für die Ersteinrichtung

- Kenntnisse über das finale Netzwerkarchitektur-Layout

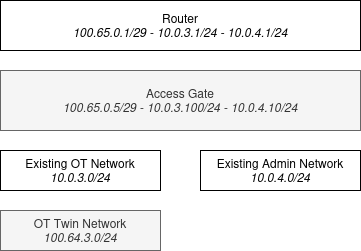

Am Ende dieses Tutorials werden Ihrem Netzwerk drei Funktionen hinzugefügt:

- Access Gate ist über einen Webbrowser unter der IP 10.0.4.10 erreichbar (Teil des Admin-Netzwerks)

- Access Gate empfängt Netflow-Daten auf der IP 10.0.3.100 (Teil des bestehenden OT-Netzwerks)

- Ein Secure Twin wird erstellt, um den Datenverkehr zur Zugangskontrolle durch Access Gate zu leiten

Finales Netzwerk-Layout

Überblick: Vier Schritte zu Transparenz und Kontrolle

- Verbinden: Access Gate in das bestehende Netzwerk integrieren

- Entdecken: Access Gate das Asset-Inventar aufbauen lassen

- Segmentieren: Eine geschützte Enklave um sensible Assets erstellen

- Autorisieren: Benutzern Zugang über identitätsbasierte Richtlinien gewähren

Benötigte Zeit: 15–20 Minuten

Schritt 1: Physische Verbindung

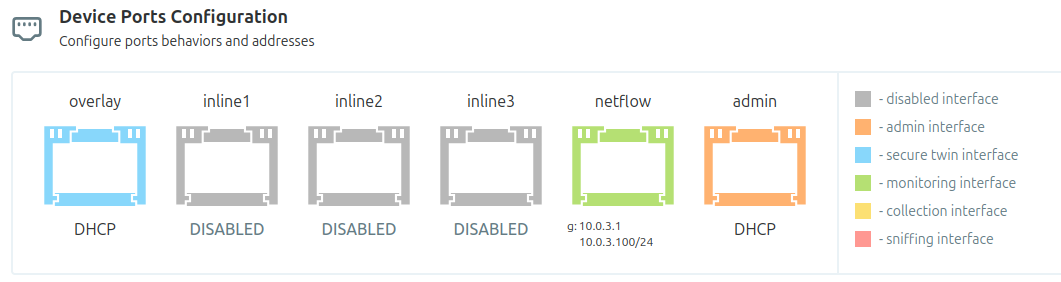

Access Gate bietet sechs physische Ports, die für bestimmte Funktionen konfiguriert werden können (Zero-Trust-Overlay, Administration, Netzwerküberwachung).

Wir empfehlen die folgende Ausgangskonfiguration:

| Port | Rolle | Verbindung zu | Zweck |

|---|---|---|---|

| Port 1 | Overlay | Router (2,5 Gb bevorzugt) | Durchsetzung der Zugangskontrolle |

| Port 5 | Monitor | OT / bestehendes Netzwerk | NetFlow-Erfassung, Erkennung |

| Port 6 | Admin | Management-VLAN | Zugang zur Web-Oberfläche |

- Port 1 (Overlay): Zur Bereitstellung von Zugangskontrollfunktionen

- Port 5 (Monitor): Für Netzwerktransparenz und Datenverkehrsanalyse

- Port 6 (Admin): Für den Zugang zur Admin-Oberfläche

Grundlegende Verbindungstopologie

Port-Konfiguration in Access Gate

Verbindungsschritte

- Port 1 direkt mit dem Router verbinden (für beste Leistung werden 2,5-Gb-Ports mit CAT6-Ethernet-Kabel empfohlen)

- Port 5 mit dem bestehenden OT-Netzwerk verbinden

- Port 6 mit dem Management-Netzwerk verbinden (gleiches VLAN wie die Admin-Workstation)

- Appliance einschalten

- 60 Sekunden warten, bis die Boot-Sequenz abgeschlossen ist

Die Appliance bezieht eine IP-Adresse per DHCP über Port 6 oder fällt auf 10.0.0.1/24 zurück, wenn kein DHCP verfügbar ist.

Schritt 2: Erstkonfiguration

Zugang zur Admin-Oberfläche

- Webbrowser öffnen und zur IP-Adresse von Access Gate navigieren:

https://{ip} - Warnung zum selbstsignierten Zertifikat akzeptieren (TLS wird später korrekt konfiguriert)

- Mit Standard-Zugangsdaten anmelden: Benutzername: admin, Passwort: hello

- Nach der Anmeldung zu Einstellungen → Konten navigieren.

- Das Admin-Passwort ändern.

- Einen dedizierten Benutzer für sich selbst mit den entsprechenden Berechtigungsstufen anlegen

Schritt 3: Asset-Erkennung

Jetzt folgt der interessante Teil: zu sehen, was sich tatsächlich in Ihrem Netzwerk befindet.

Erkennung starten

- Den zweiten Port als Monitor konfigurieren

- Am Router Netflow an diesen Monitoring-Port weiterleiten

- Das Dashboard beginnt sich mit Datenverkehr und erkannten Geräten zu füllen

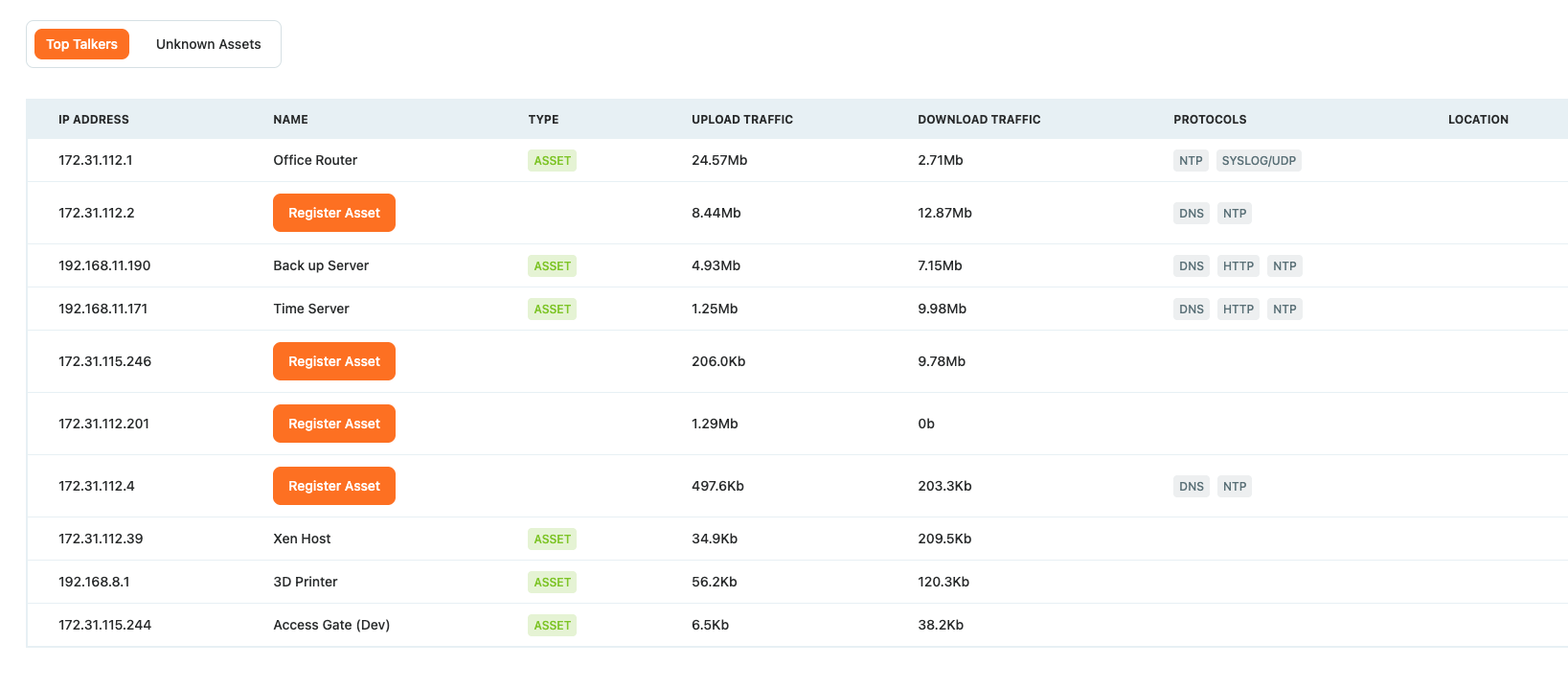

Beispiel des Monitor-Tabs mit erkannten Geräten

Asset-Inventar erstellen

- Im Monitor-Tab auf die Schaltfläche „Asset registrieren" für unbekannte Geräte klicken, um sie dem Inventar hinzuzufügen

- Den Namen des Assets eingeben

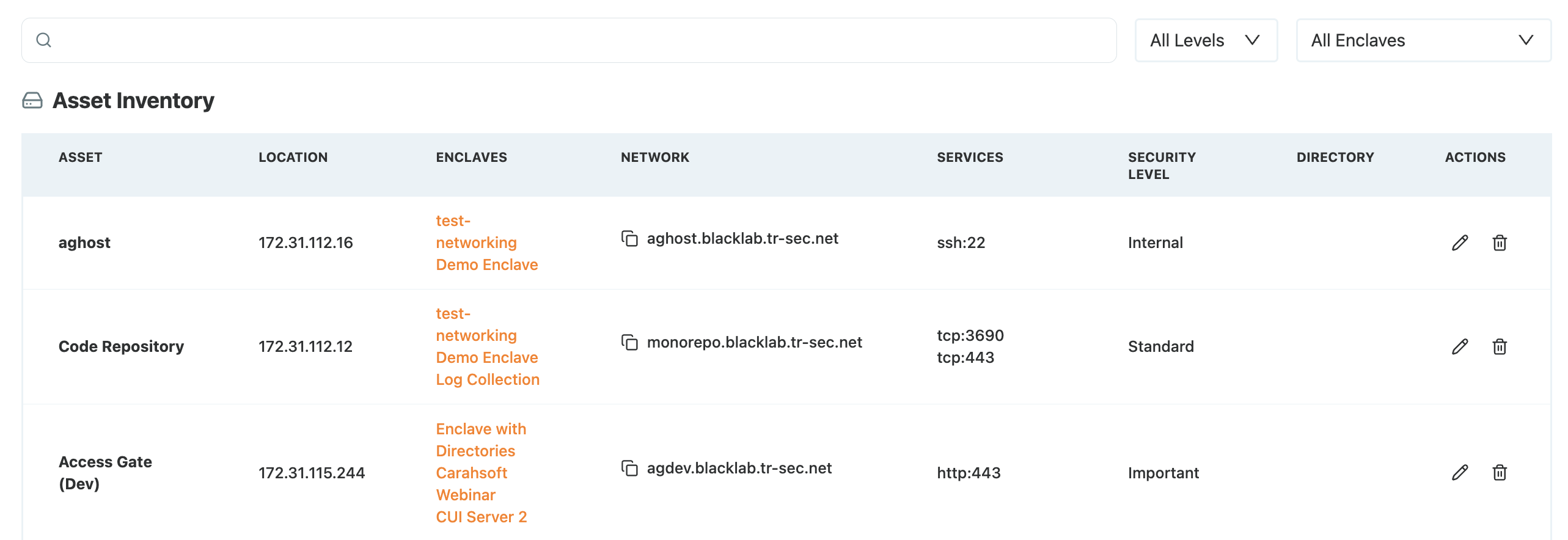

- Zum Tab Asset wechseln, um das befüllte Inventar anzuzeigen

Beispiel von Assets im Asset-Inventar-Tab

Für jedes Asset können durch Klicken auf das Stift-Symbol weitere Informationen wie Name, Seriennummer, Risikostufe usw. angegeben werden.

Schritt 4: Geschützte Enklave erstellen

Nachdem das Netzwerk sichtbar ist, können die Schutzmaßnahmen bereitgestellt werden.

Port 1 als Overlay konfigurieren

- Zu Einstellungen → Gerät-Port-Konfiguration navigieren

- Auf den ersten Port klicken (oder den gewünschten Port)

- Die für das Netzwerk relevanten Informationen eingeben

- Speichern klicken

Den Secure Twin konfigurieren

Ein Secure Twin ist eine virtuelle Kopie des bestehenden Netzwerks, die eine kontrollierte Migration vom bestehenden Setup zu einem vollständig gesicherten Netzwerk ohne Ausfallzeiten ermöglicht. Weitere Details finden Sie in unserem Erklärungsartikel.

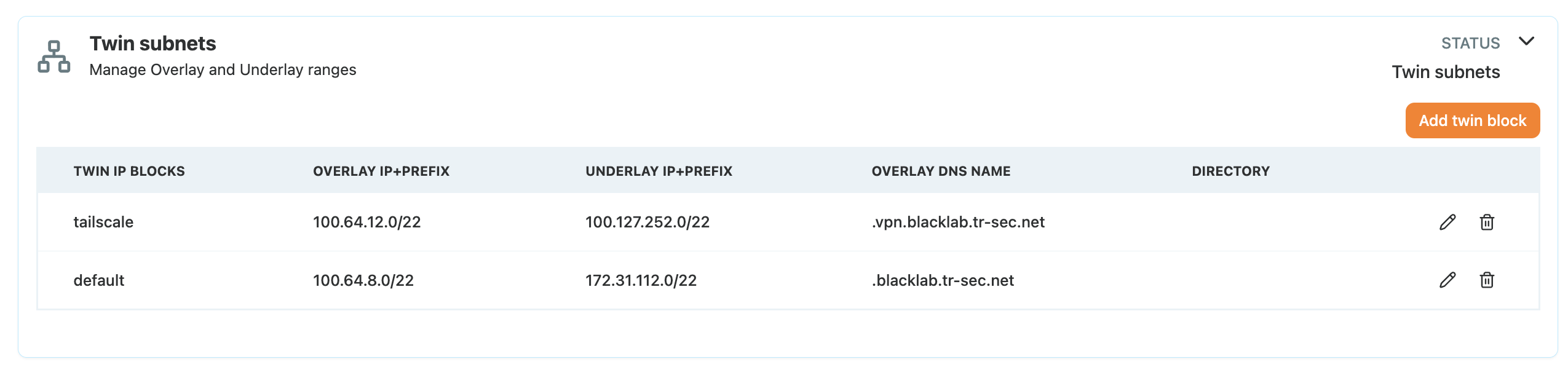

- Zu Einstellungen → Twin-Subnetze navigieren

- Einen Twin-Block mit den für das Netzwerk relevanten Informationen hinzufügen

- Einen DNS-Namen eingeben (z. B. acme.tr-sec.net)

- Speichern klicken

VNet-Konfiguration zur Bereitstellung eines Overlays

Am Router müssen nun folgende Einträge vorgenommen werden:

- Ein Interconnect-VLAN zwischen dem Router und Port 1 des Access Gate (hier im Bereich

100.65.0.0/29) - Eine Route, um den gesamten Datenverkehr des Secure Twin zum Access Gate zu senden

/ip/address/add interface=ether1 address=100.65.0.1/29

/ip/route/add gateway=100.65.0.4 dst-address=100.64.0.0/16

Die Enklave erstellen

- Zu Enklaven → Enklave erstellen navigieren

- Der Enklave einen aussagekräftigen Namen geben: Produktionshalle oder CUI-Systeme Vertriebszugang

- Beschreibung und Sicherheitsstufe ausfüllen

- Speichern klicken

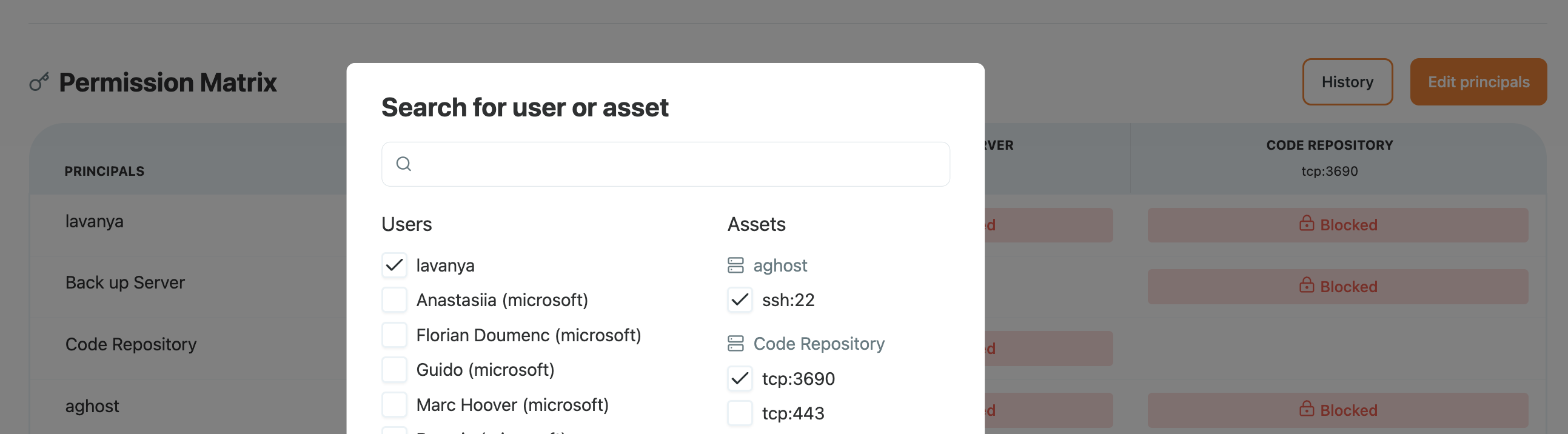

Assets und Principals hinzufügen

- Zur neu erstellten Enklave navigieren: Enklaven → [Ihre Enklave]

- Assets und Principals durch Klicken auf die Schaltfläche Principals bearbeiten hinzufügen

- Die Entitäten auswählen, die in dieser Enklave verwaltet werden sollen

Zu diesem Zeitpunkt existiert die Enklave, der Zugang muss jedoch noch gewährt werden.

Benutzer, Benutzergruppen und Assets zu einer Enklave hinzufügen

Schritt 5: Zugangskontrolle konfigurieren

Jetzt werden die Berechtigungen innerhalb der Enklave festgelegt.

Zugang gewähren

- In der Tabellenansicht auf eine Gesperrt-Kachel klicken

- Den Schalter umlegen, um Zugang zu gewähren

- Das Dropdown-Menü „Erweitert" zeigt erweiterte Zugangskontrollfunktionen: TLS, VPN, Zugangsoberfläche

- Speichern klicken

Ab diesem Moment beginnt Access Gate aktiv den Zugang zu kontrollieren.

Schritt 6: Zugang testen

Jetzt wird der Zugang über die Enklave und die Proxy-Sicherheit getestet:

- Vom Computer aus prüfen, ob das Asset jetzt aufgelöst wird:

nslookup {asset_name}.{DNS_name} /// zum Beispiel cui_server.acme.tr-sec.net - Prüfen, ob die zurückgegebene IP erreichbar ist (Ping)

- Testen, ob das vorgesehene Protokoll erreichbar ist:

curlhttp://cui_server.acme.tr-sec.net/// zum Beispiel für einen HTTP-Server

Der Proxy von Access Gate fängt den Datenverkehr transparent ab und leitet ihn basierend auf den Berechtigungen weiter.

Was erreicht wurde

In 15–20 Minuten wurden folgende Ziele umgesetzt:

- Netzwerktransparenz – Asset-Inventar über IT, OT und IoT hinweg

- Geschützte Enklave – Sensible Systeme mit Overlay-Netzwerk isoliert

- DNS-Zugang – Auflösung von Asset-IPs anhand von URLs

- Keine Infrastrukturänderungen – Keine VLAN-Anpassungen oder IP-Neuzuweisungen

Diese Basiskonfiguration erfüllt unmittelbar mehrere Compliance-Anforderungen:

- Asset-Inventar und -Klassifizierung

- Zugangskontrolle und Authentifizierung

- Netzwerksegmentierung

Nächste Schritte

Als nächstes wird identitätsbasierter Zugang implementiert, sodass Benutzer sich authentifizieren müssen, bevor sie geschützte Assets erreichen. Weiter hier.

Fehlerbehebung

Access Gate antwortet nicht auf dem Management-Interface

- Physische Kabelverbindungen prüfen

- Sicherstellen, dass der Switch-Port aktiv ist (Link-LED leuchtet)

- IP-Adresse über DHCP oder Netzwerk-Logs bestätigen

- Sicherstellen, dass keine Firewall-Regeln HTTPS (Port 443) blockieren

- Sicherstellen, dass der Zugriff auf die Admin-Oberfläche über HTTPS erfolgt

Keine Geräte in der Erkennung sichtbar

- Prüfen, ob der Monitor-Port gespiegelten Datenverkehr empfängt (Netflow-Konfiguration am Switch prüfen)

- Sicherstellen, dass der Monitor-Port sowohl eingehenden als auch ausgehenden Datenverkehr erfasst

- Prüfen, ob das überwachte VLAN aktive Geräte enthält

- Einstellungen → Protokolle** prüfen, um festzustellen, ob Access Gate Fehler meldet

Enklave-Assets von Access Gate nicht erreichbar

- Prüfen, ob Access Gate die Assets im Underlay-Netzwerk erreichen kann

- Sicherstellen, dass Asset-Firewalls die IP von Access Gate zulassen

- Prüfen, ob am Router zwei Routen erstellt wurden: eine für Access Gate und eine für den Overlay-Bereich