Access Gate incluye un cliente Tailscale integrado. Esta es la integración documentada para conectar Access Gate a un tailnet de Tailscale, de modo que los usuarios remotos, los sitios remotos y la propia Access Gate compartan una malla segura, sin cambios en el firewall ni recableado.

Esta guía cubre la configuración completa de Tailscale en Access Gate: creación del tailnet, configuración del rango de IP, acceso API OAuth para que Access Gate pueda leer el estado del tailnet, sincronización de activos y usuarios hacia Access Gate, y concesión de acceso a las enclaves a través de la malla.

Configurar su tailnet de Tailscale

Si aún no tiene una cuenta de Tailscale, vaya a tailscale.com para crear una. El menú integrado le guiará paso a paso para crear su cuenta; puede detenerse en cuanto la pantalla indique que conecte dispositivos.

Configurar rangos de direcciones IP de Tailnet

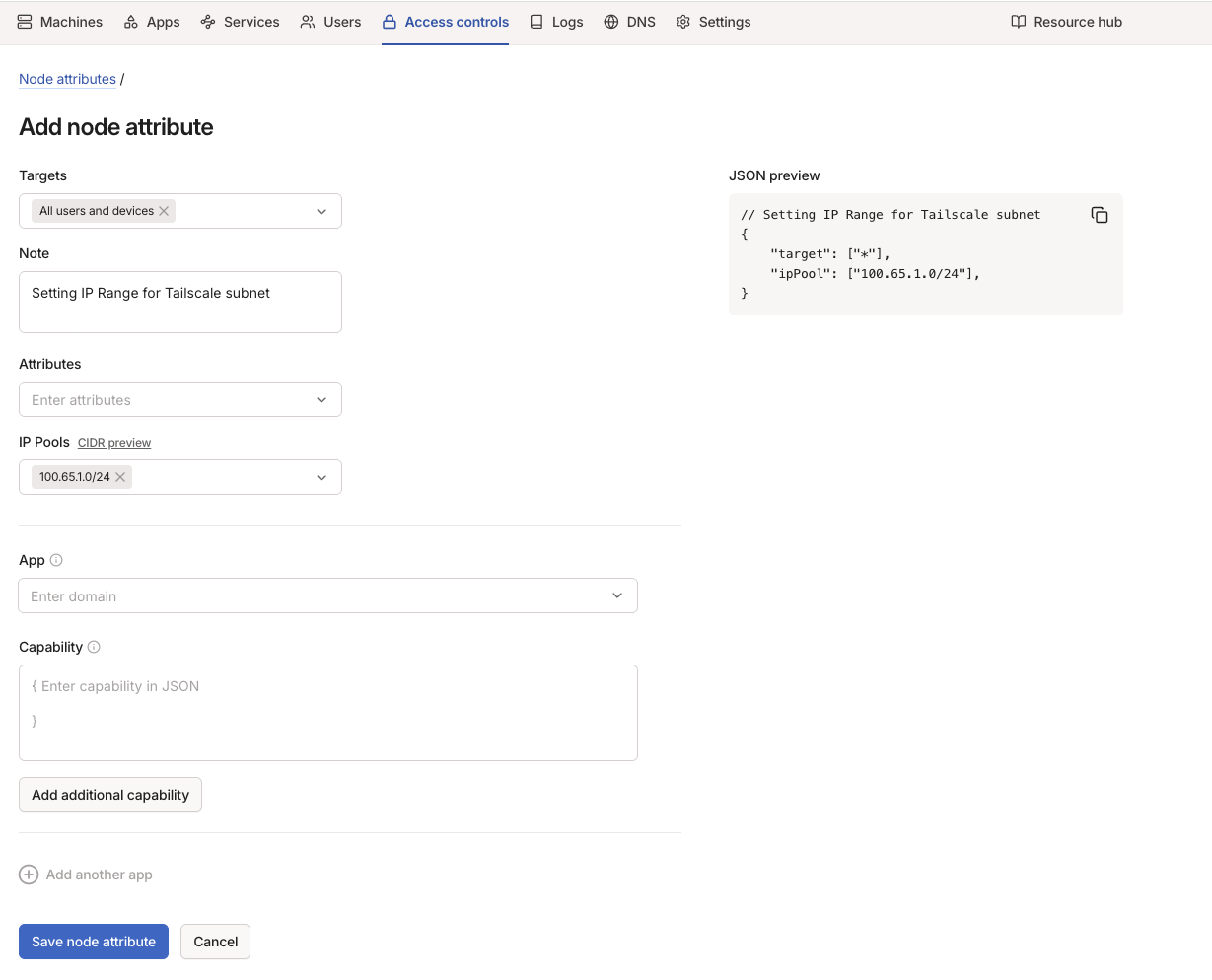

Cada máquina conectada a Tailnet recibe una dirección IP. Para controlar el grupo de direcciones desde el que se asignan estas direcciones, añada al archivo de configuración de controles de acceso

"nodeAttrs": [ { "target": ["*"], "ipPool": ["100.100.0.0/16"], }, ],

y haga clic en Guardar para aplicar los cambios. Opcionalmente, puede especificar grupos distintos para diferentes grupos de usuarios:

"nodeAttrs": [ { "target": ["autogroup:member"], "ipPool": ["100.100.1.0/24"], }, { "target": ["autogroup:admin"], "ipPool": ["100.100.2.0/24"], }, ],

Para cambiar la dirección IP de una máquina ya conectada, vaya a la sección Machines -> opciones de la máquina (tres puntos a la derecha de la fila de información de la máquina) -> Edit machine IPv4, introduzca una IP disponible del rango deseado y pulse el botón Update IP.

Desde la interfaz, puede hacerlo en Access Controls > Node Attributes.

Configuración del rango de IP en Tailscale

Configurar la aprobación automática de máquinas recién conectadas

De forma predeterminada, cada máquina añadida se aprueba automáticamente para unirse a Tailnet. Es opcional (y más seguro) modificar esta política y requerir aprobación manual para cada nueva máquina. Para habilitarlo, vaya a Settings -> Device management y establezca Device Approval en On.

A partir de entonces, cada nueva máquina añadida a Tailnet aparecerá en la sección Machines con la etiqueta "Needs approval" y deberá aprobarse manualmente haciendo clic en las opciones de la máquina (tres puntos a la derecha) y seleccionando Approve.

Desde la interfaz, puede hacerlo en Access Controls > Auto approvers.

Configurar la aprobación automática de rutas anunciadas (compartidas)

Cuando una máquina recién conectada anuncia (comparte) rutas para que sean accesibles a través de Tailnet, estas subredes deben aprobarse en la sección Machines -> opciones de la máquina (tres puntos a la derecha) -> Edit route settings, habilitando la casilla correspondiente a cada subred.

El proceso de aprobación de subredes puede automatizarse configurando la aprobación automática para usuarios y subredes específicos en el archivo de configuración de controles de acceso:

"autoApprovers": { "routes": { "100.64.0.0/24": [ "autogroup:member", ], "100.64.0.0/10": [ "autogroup:admin", ], }, },

Configurar la expiración de claves de máquina

Cada máquina conectada a Tailnet recibe una clave válida por defecto durante 180 días. Transcurrido ese período, la clave expira y la máquina debe volver a autenticarse.

La expiración de clave puede deshabilitarse por máquina en máquinas de confianza (incluido AccessGate) desde la sección Machines, haciendo clic en las opciones de la máquina (tres puntos a la derecha) -> Disable key expiry.

Configurar el acceso OAuth API a la configuración de Tailnet

Para permitir que Access Gate obtenga datos sobre las subredes reservadas para Tailnet, es necesario configurar el acceso API e introducir el ID y el Secret obtenidos en la configuración de Access Gate.

Para habilitar el acceso OAuth API a Tailnet, en Tailscale:

- En Tailscale, vaya a Settings -> Trust Credentials -> OAuth clients

- Introduzca una descripción (por ejemplo, AccessGate API client)

- Seleccione Policy File -> Read

- Haga clic en Generate credential

Copie y guarde de forma segura las credenciales del cliente OAuth mostradas (ID y Secret), e introdúzcalas en AccessGate a través de AccessGate Web administration -> Settings -> Networking -> VPN Access -> API Credentials.

Sincronizar activos y usuarios desde Tailscale

En Access Gate, haga clic en autenticar y luego en Get Assets. Esto incorporará los activos de Tailscale en la pestaña Assets.

En cuanto a los usuarios de Tailscale, cuando un usuario se autentica en la tailnet, su dispositivo actual queda autenticado y se incorpora a la tailnet. En ese momento, vuelva a hacer clic en Get Assets y el activo recién registrado aparecerá en la lista.

Acceder a activos locales

Diríjase a Enclaves y conceda acceso a los activos y usuarios que desee. Para acceder a ellos, utilice simplemente la IP o la URL que aparece en la pestaña Assets. El proceso ocurre de forma transparente en segundo plano :)