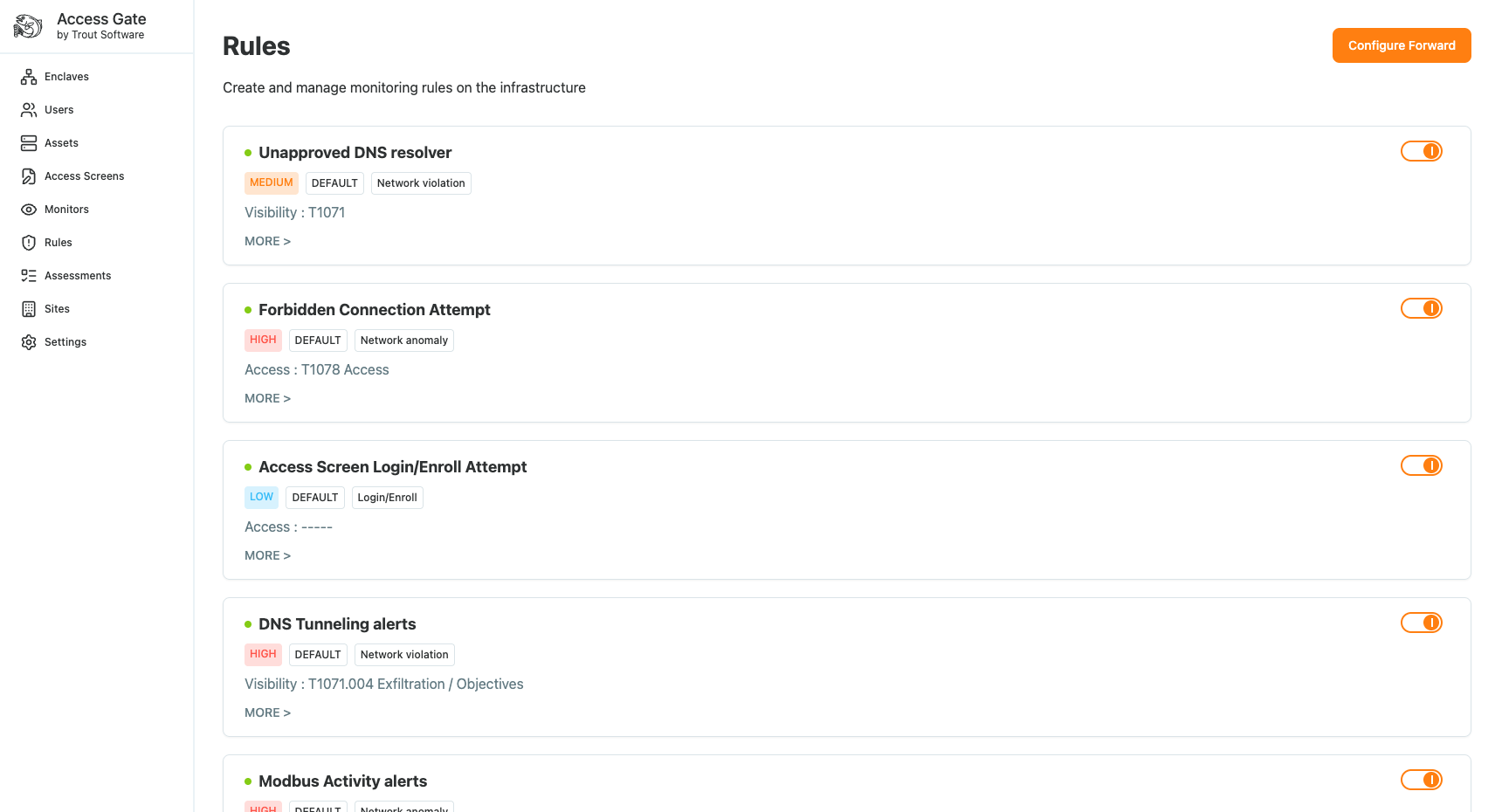

Access Gate génère des détections à partir de comportements et d'un ensemble de règles configurables dans le menu Rules.

Destination Syslog

Access Gate envoie les événements via syslog en TCP. La plupart des SIEM acceptent ce format nativement : Splunk, Elastic, QRadar et Sentinel (via son connecteur syslog) fonctionnent sans intégration personnalisée.

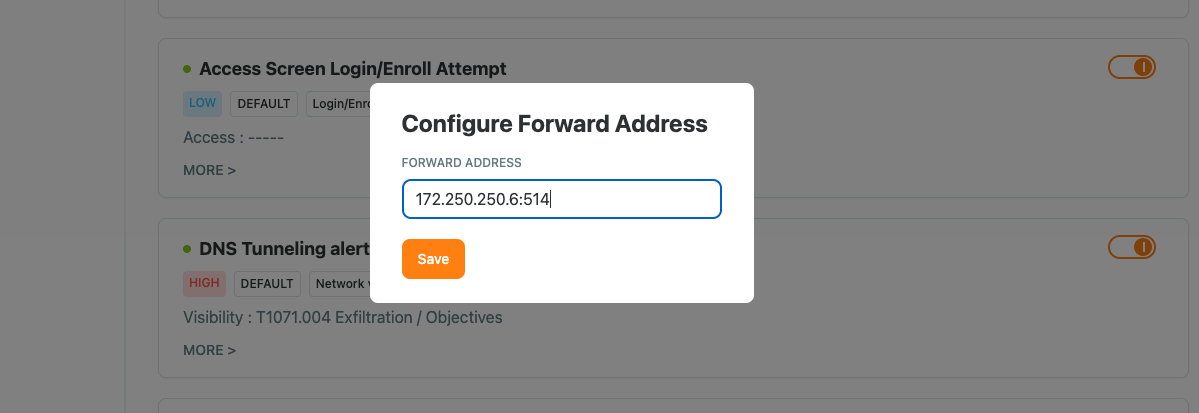

Configurer une destination syslog

- Accédez à Rules → Configure Forward.

- Saisissez le nom d'hôte/l'IP, le port (

514par exemple) et le transport. - Choisissez les règles à transmettre vers cette destination en les cochant dans la liste.

Voir aussi

- Log forwarding to Wazuh SIEM — décodeur et règles côté Wazuh

- Log forwarding to Elastic SIEM — pipeline Logstash et configuration Kibana

- Log forwarding to Splunk SIEM — entrée TCP, sourcetype et alertes

- Détection et alertes — ce qui alimente le flux d'alertes

- Journaux système et informations de diagnostic — journaux embarqués pour le dépannage

- Consulter l'historique des modifications d'enclave — contenu du flux d'audit