Access Gate embarque un client Tailscale natif. C'est l'intégration documentée pour connecter Access Gate à un tailnet Tailscale, afin que les utilisateurs distants, les sites distants et Access Gate lui-même partagent un maillage sécurisé, sans modification de pare-feu ni recâblage.

Ce guide couvre l'intégralité de la configuration Tailscale sur Access Gate : création du tailnet, configuration du pool d'IP, accès API OAuth pour permettre à Access Gate de lire l'état du tailnet, synchronisation des actifs et utilisateurs vers Access Gate, et autorisation d'accès aux enclaves via la surcouche.

Configurer votre tailnet Tailscale

Si vous ne disposez pas encore d'un compte Tailscale, rendez-vous sur tailscale.com pour en créer un. Le menu intégré vous guidera pas à pas dans la création de votre compte — arrêtez-vous dès que l'écran vous invite à connecter des appareils.

Configurer la ou les plages d'adresses IP du Tailnet

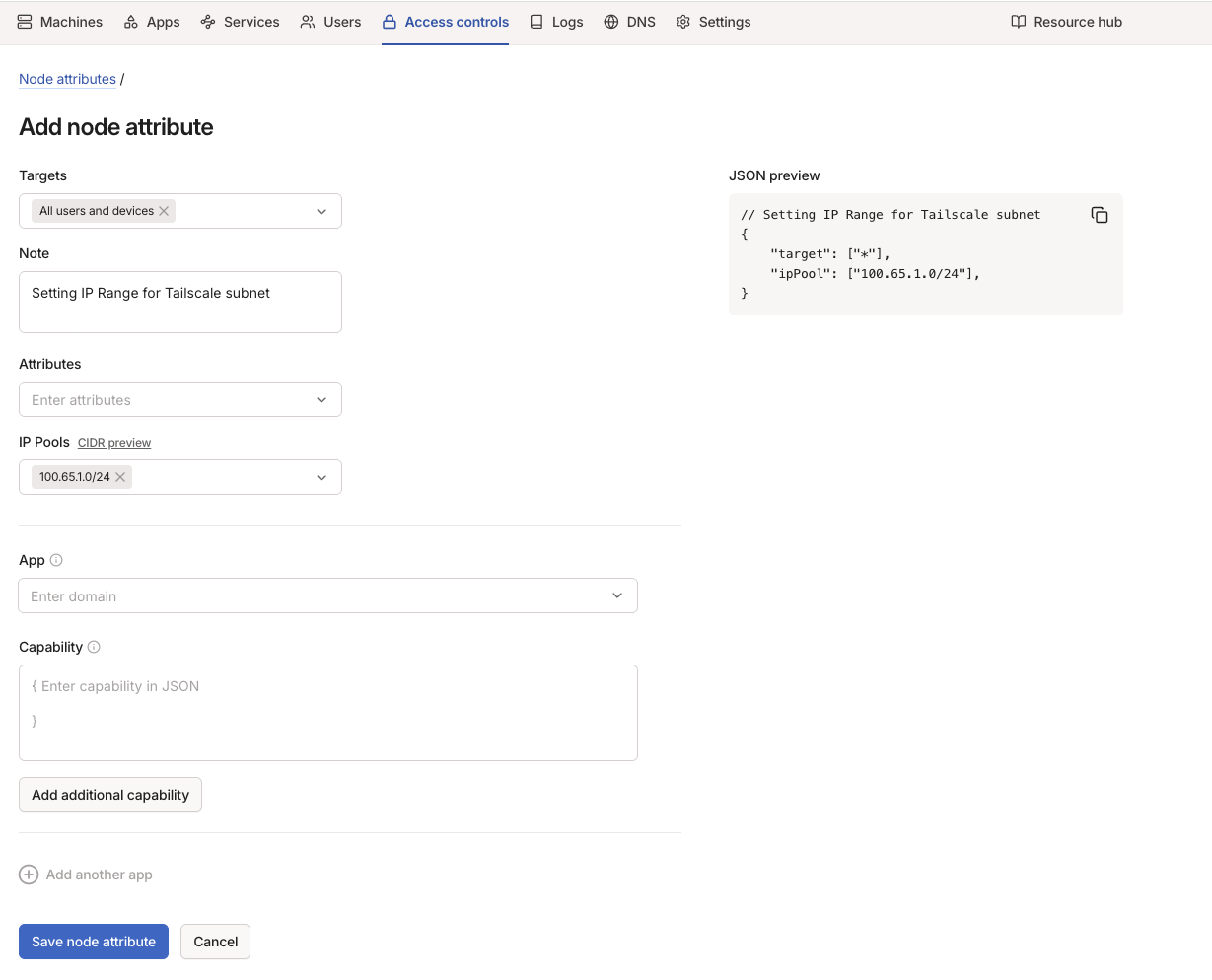

Chaque machine connectée au Tailnet se voit attribuer une adresse IP. Pour contrôler le pool d'adresses à partir duquel ces adresses sont assignées, ajoutez dans le fichier de configuration Access controls :

"nodeAttrs": [ { "target": ["*"], "ipPool": ["100.100.0.0/16"], }, ],

puis cliquez sur Save pour enregistrer et appliquer. Vous pouvez également définir des pools distincts pour différents groupes d'utilisateurs :

"nodeAttrs": [ { "target": ["autogroup:member"], "ipPool": ["100.100.1.0/24"], }, { "target": ["autogroup:admin"], "ipPool": ["100.100.2.0/24"], }, ],

Pour modifier l'adresse IP d'une machine déjà connectée, accédez à la section Machines -> options de la machine (les trois points à droite de la ligne d'informations) -> Edit machine IPv4, saisissez une adresse disponible dans la plage souhaitée, puis cliquez sur le bouton Update IP.

Depuis l'interface, cette opération est accessible via Access Controls > Node Attributes.

Configuration de la plage IP sur Tailscale

Configurer l'approbation automatique des machines nouvellement connectées

Par défaut, chaque nouvelle machine ajoutée est automatiquement approuvée pour rejoindre le Tailnet. Il est possible (et plus sûr) de modifier cette politique afin d'exiger une approbation manuelle pour chaque nouvelle machine. Pour l'activer, accédez à Settings -> Device management et réglez Device Approval sur On.

Ensuite, chaque nouvelle machine ajoutée au Tailnet apparaîtra dans la section Machines avec le libellé « Needs approval » et devra être approuvée manuellement en cliquant sur les options de la machine (les trois points à droite) et en sélectionnant Approve.

Depuis l'interface, cette opération est accessible via Access Controls > Auto approvers.

Configurer l'approbation automatique des routes annoncées (partagées)

Lorsqu'une machine nouvellement connectée annonce (partage) des routes à rendre accessibles via le Tailnet, ces sous-réseaux doivent être approuvés dans la section Machines -> options de la machine (les trois points à droite) -> Edit route settings, en cochant la case correspondant aux sous-réseaux concernés.

Le processus d'approbation des sous-réseaux peut être automatisé en configurant l'approbation automatique pour des utilisateurs et des sous-réseaux spécifiques dans le fichier de configuration Access controls :

"autoApprovers": { "routes": { "100.64.0.0/24": [ "autogroup:member", ], "100.64.0.0/10": [ "autogroup:admin", ], }, },

Configurer l'expiration des clés de machine

Chaque machine connectée au Tailnet se voit attribuer une clé valide par défaut pendant 180 jours. Passé ce délai, la clé expire et la machine doit être ré-authentifiée.

L'expiration de la clé peut être désactivée individuellement pour les machines de confiance (y compris Access Gate) depuis la section Machines, en cliquant sur les options de la machine (les trois points à droite) -> Disable key expiry.

Configurer l'accès OAuth API à la configuration du Tailnet

Pour permettre à Access Gate d'obtenir des données sur les sous-réseaux réservés au Tailnet, un accès API doit être configuré et les identifiants obtenus (ID et Secret) doivent être renseignés dans la configuration d'Access Gate.

Pour activer l'accès OAuth API au Tailnet, dans Tailscale :

- Dans Tailscale, accédez à Settings -> Trust Credentials -> OAuth clients

- Saisissez une description (par exemple : AccessGate API client)

- Sélectionnez Policy File -> Read

- Cliquez sur Generate credential

Copiez et conservez en lieu sûr les identifiants OAuth affichés (ID et Secret), puis saisissez-les dans Access Gate via l'administration web d'Access Gate -> Settings -> Networking -> VPN Access -> API Credentials.

Synchroniser les assets et les utilisateurs depuis Tailscale

Dans Access Gate, cliquez sur authenticate puis sur Get Assets. Les assets Tailscale apparaîtront alors dans l'onglet Assets.

Pour les utilisateurs Tailscale, lorsqu'un utilisateur s'authentifie dans le tailnet, il authentifie son appareil courant qui rejoint le tailnet. À ce stade, cliquez à nouveau sur Get Assets : le nouvel asset enregistré apparaîtra.

Accéder aux assets locaux

Rendez-vous dans Enclaves et accordez l'accès aux assets et aux utilisateurs souhaités. Pour y accéder, utilisez simplement l'IP ou l'URL affichée dans l'onglet Assets. La magie opère en arrière-plan :)